Уходим с «Яндекс.Почты» на свой почтовый сервер

17 апреля 2023 года «Яндекс» отключает бесплатную почту для бизнеса и предлагает платить от 249 до 1399₽ за юзера в месяц. Если не оплатить услуги, все аккаунты «Яндекс 360» будут принудительно переведены в режим чтения, то есть читать письма будет можно, а отвечать на них — нет.

Переход на платные тарифы обязателен для всех доменов (включая семейные аккаунты) с количеством пользователей больше трёх.

Конечно, легче всего согласиться на условия и оплатить требуемую сумму. На это и рассчитывает провайдер, что 99% клиентов молча заплатят деньги, ведь у них нет другого выхода… Но на самом деле выход есть.

Если в двух словах, можно взять недорогой VPS, поставить туда один из свободных почтовых серверов и сэкономить пару тысяч рублей. Или сотен тысяч, смотря сколько у вас сотрудников. Финансовая раскладка под катом.

Рассмотрим плюсы и минусы своего сервера.

Главный плюс — это деньги. Как известно, сэкономленный рубль не отличается от заработанного. То есть сэкономленные на оплате тарифа деньги — чистая прибыль вашей компании, которую можно пустить в оборот, выплатить дивиденды и премии сотрудникам.

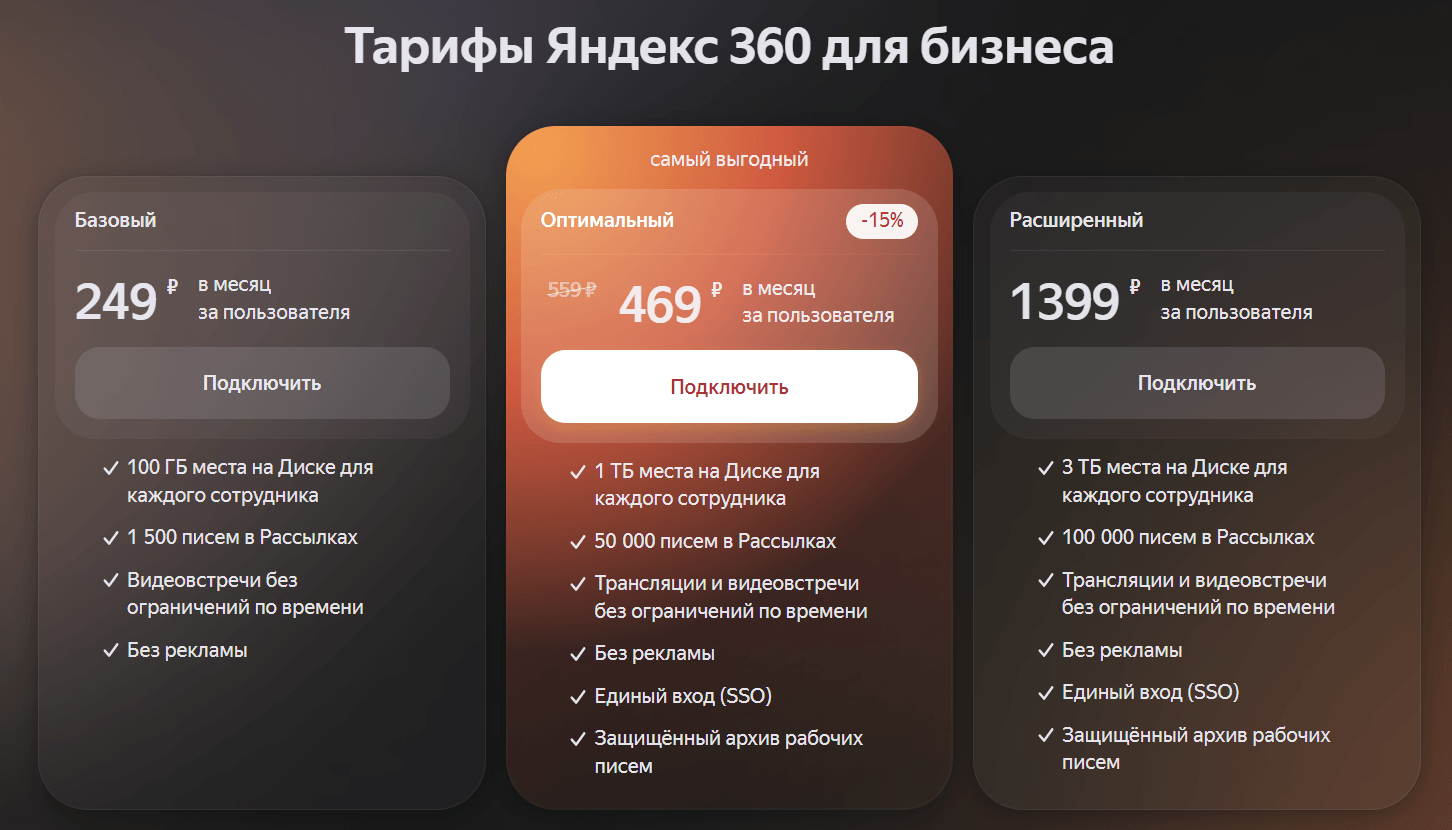

Давайте посчитаем, сколько денег мы получим при переходе с «Яндекса» на свой почтовый сервер. «Яндекс» предлагает для бизнеса три тарифа: базовый, оптимальный и расширенный. Они отличаются количеством места на Диске для каждого сотрудника (от 100 ГБ до 3 ТБ), количеством писем в рассылках (от 1500 до 100 000), наличием/отсутствием трансляций, функции единого входа (SSO), защищённого архива рабочих писем и срока действия публичных ссылок для скачивания.

Тарифы «Яндекса» для бизнеса, а также свой VPS для разного количества пользователей, цена за год:

| Количество сотрудников | Тариф «Яндекса» | Свой VPS (Москва) | ||

|---|---|---|---|---|

| Базовый | Оптимальный | Расширенный | ||

| 10 | 29 880₽ | 56 280₽ | 167 880₽ | 18 300₽ |

| 50 | 149 400₽ | 281 400₽ | 839 400₽ | 44 712₽ |

| 300 | 337 680₽ | 1 688 400₽ | 5 036 400₽ | 77 436₽ |

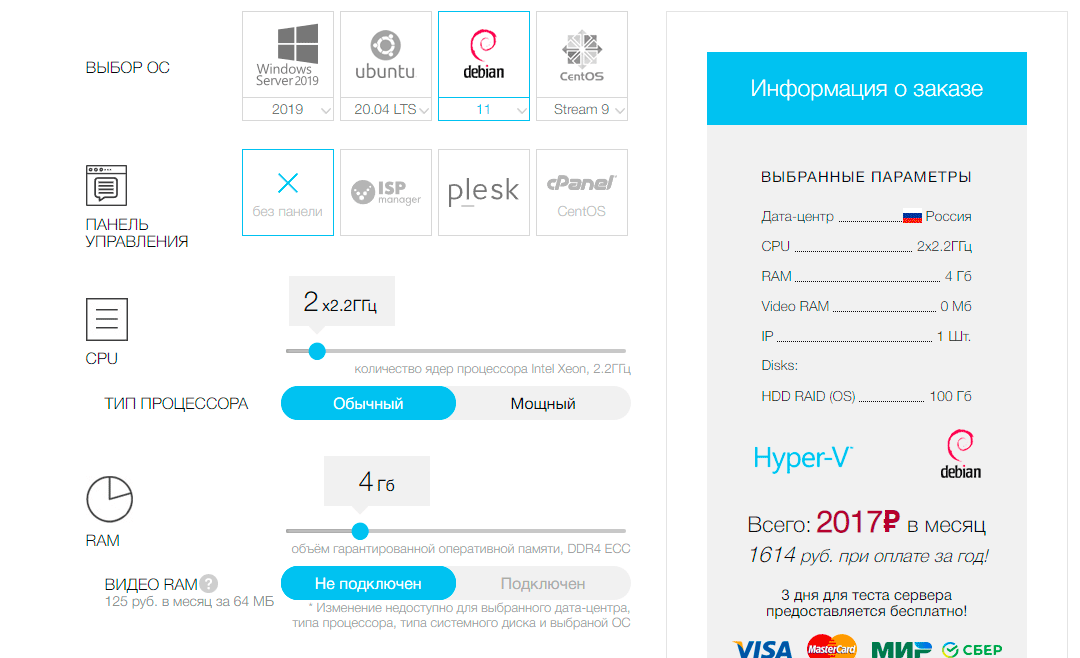

*Примечание. Для своего сервера в конфигураторе VPS установлены следующие характеристики:

- 10 пользователей — Intel Xeon, 2,2 ГГц (1 CPU), 4 ГБ RAM, HDD 100 ГБ;

- 50 пользователей — Intel Xeon, 2,2 ГГц (3 CPU), 8 ГБ RAM, HDD 300 ГБ;

- 300 пользователей — Intel Xeon, 3,4 ГГц (6 CPU), 8 ГБ RAM, HDD 600 ГБ.

Во сколько конкретно обойдётся виртуалка на Linux с почтовым сервером, можно посмотреть в конфигураторе.

На первый взгляд кажется, что на «Яндексе» более дешёвое дисковое пространство, чем на своём хостинге. У них можно взять «Расширенный» пакет с 3 ТБ для каждого сотрудника за 1399₽ в месяц, а на своём хостинге каждый дополнительный терабайт обойдётся ежемесячно в 500₽ (которые нужно прибавить к сумме в таблице выше). Но в реальности на своём сервере дополнительное место докупают по мере необходимости, а «Яндекс» требует оплатить всё и сразу. Причём минимум 100 ГБ на каждого пользователя. Независимо от того, используете вы это место или нет. Поэтому в базовой таблице мы указали только изначальную конфигурацию сервера. А если почтовый архив разрастётся, к нему постепенно докупают терабайты раз в несколько лет. Бэкапы можно делать локально (и хранить бесплатно).

Аналогичные расчёты мы уже приводили в статье «Как использовать GitLab в условиях санкций?» про переезд на собственный сервер Gitlab. Тут наблюдается схожий эффект — с определённого количества пользователей переход на свой сервер становится выгодным и почти неизбежным.

Экономия денег — основное преимущество собственного почтового сервера. А вот главные недостатки:

- Сложность в установке и настройке.

- Большие усилия на поддержку. Имеется в виду не техническая поддержка, которая сводится к периодическому apt-get upgrade и занимает 10–15 минут в месяц, а усилия по защите репутации. Об этом ниже.

▍ 1. Установка

По первому пункту можно рекомендовать подробную инструкцию по установке и настройке продвинутого почтового сервера под Linux. Пакет установки включает Ubuntu + Postfix + Courier/Dovecot IMAP + MySQL + Amavisd-new + SpamAssassin + ClamAV + SASL + TLS + Roundcube + Postgrey. В итоге мы получаем полноценный сервер с неограниченным количеством пользователей и доменов, доступом по IMAP, фильтром спама, антивирусом, безопасной аутентификацией, шифрованием трафика и веб-интерфейсом. При этом не платим никакому почтовому провайдеру ни копейки. Всё полностью под своим контролем.

Это набор в максимальной конфигурации по типу «всё включено». В минимальном варианте для работы почтового сервера достаточно двух пакетов: Postfix (SMTP) и Dovecot (IMAP), плюс записи в DNS. Это всё. Совсем необязательно устанавливать СУБД для архива, антивирусы, антиспам и прочие модули. На самом деле можно начать с минимума, а потом добавлять эти модули по мере необходимости.

Пошаговая инструкция начинается с установки Ubuntu 20.04, но по факту можно поставить другой дистрибутив, и дальнейшие инструкции не теряют своей актуальности. И ещё один момент: в инструкции инстансы поднимаются на Amazon AWS, но исключительно в демонстрационных целях. Всю установку можно провести на локальном ПК у себя дома, в офисе или на VPS у хостера.

Схема почтового сервера на FreeBSD с использованием Postfix, Dovecot, Rspamd и LDAP, источник

▍ 2. Защита репутации

По части защиты репутации проблема в том, что крупные почтовые провайдеры типа Gmail, Hotmail и той же «Яндекс.Почты» постоянно пытаются отфильтровать наши письма как спам. То есть письма с нашего сервера просто не доходят до адресатов. Вот основные рекомендации, как этого избежать:

- SPF и DKIM с правильными настройками;

- запись DMARC;

- ограничить количество отправляемых сообщений;

- использовать специализированные сервисы, такие как Postmaster Tools от Gmail, чтобы отслеживать репутацию домена и оптимизировать настройки;

- кроме репутации домена, следить за репутацией IP-адреса. Периодическая проверка чёрных списков на сайте Spamhaus и в специальных сервисах типа SenderScore.org;

▍ Выбор почтового сервера

В упомянутой выше инструкции по установке почтового сервера используется самый простой опенсорсный софт:

- Почтовый сервер : Postfix.

- Pop/IMAP : Courier IMAP или Dovecot.

- СУБД : MySQL.

Другие интересные разработки:

- Salmon — почтовый сервер на чистом Python.

- Maddy Mail Server — один демон, который заменяет собой Postfix, Dovecot, OpenDKIM, OpenSPF и OpenDMARC.

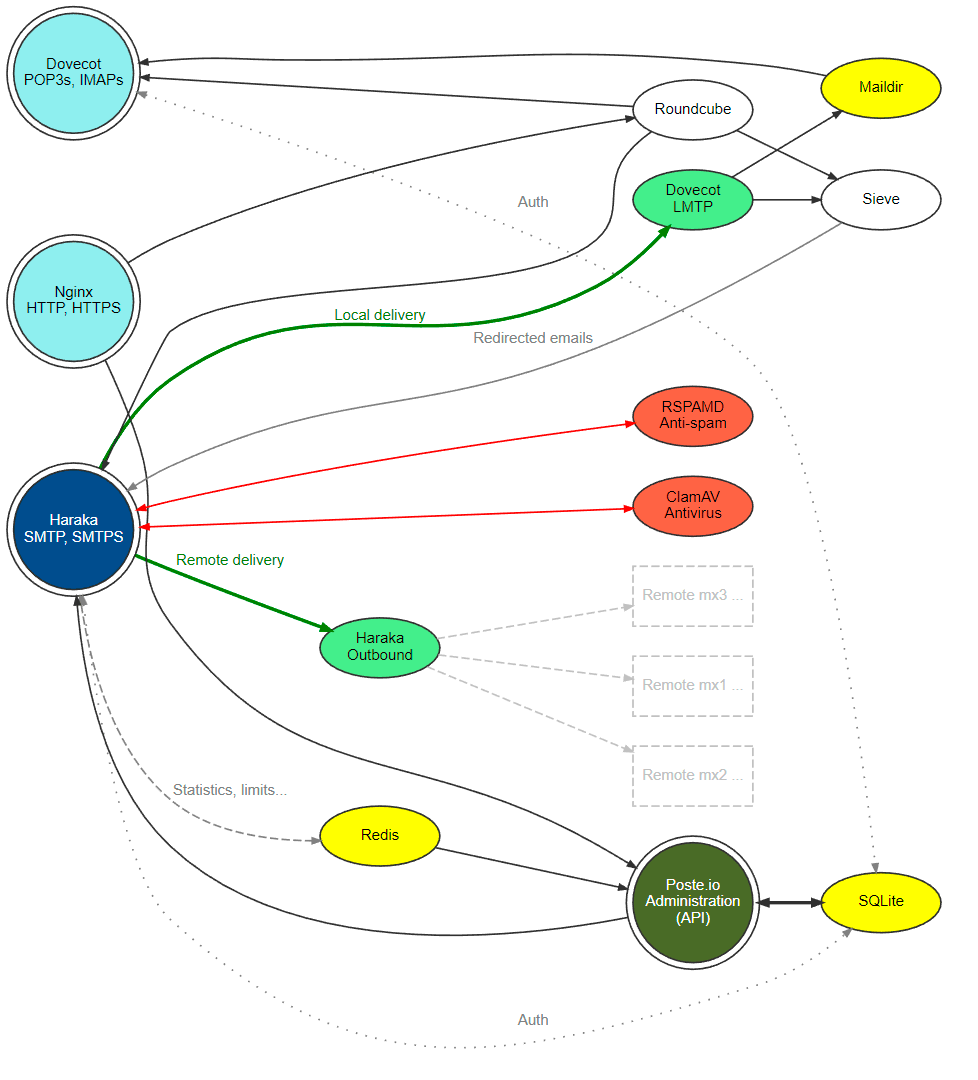

- Poste.io — SMTP + IMAP + POP3 + антиспам + антивирус + веб-админка + веб-почта в одном пакете. Ставится на сервере за пять минут.

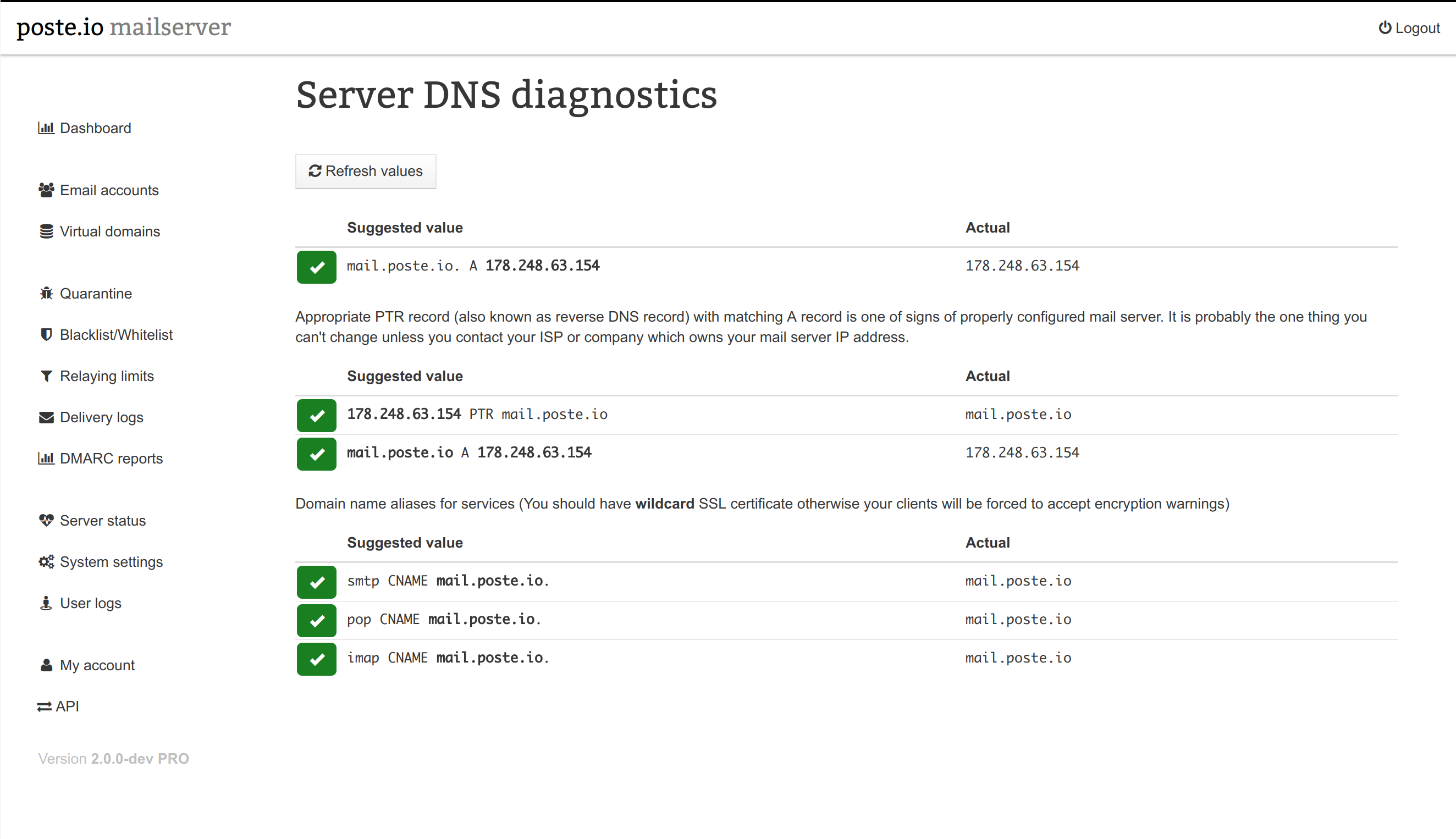

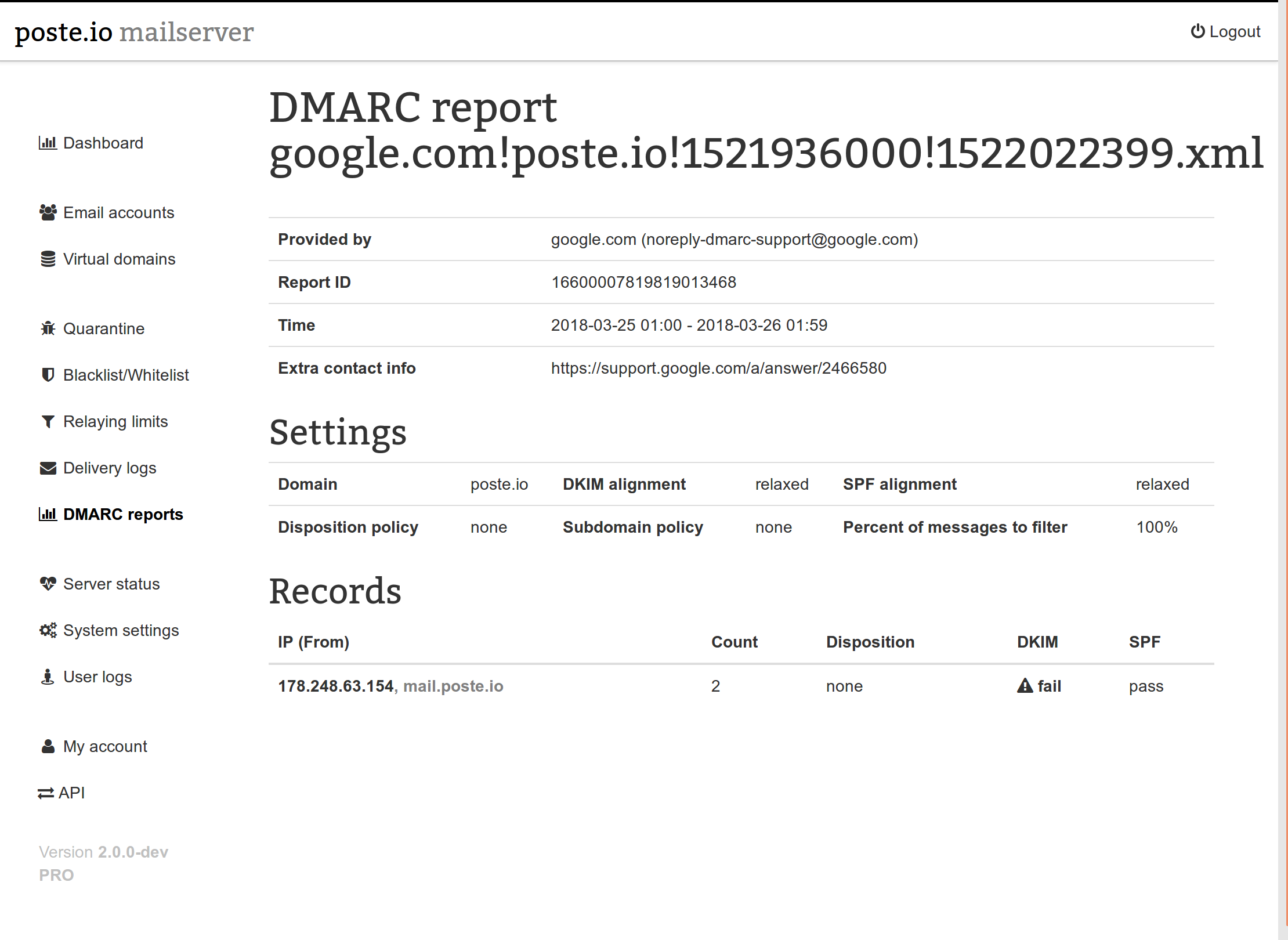

Скриншоты Poste.io

Примечание 1. Некоторые пользователи склоняются к мнению, что после 17 апреля можно перейти на почту Mail.ru, которая пока остаётся бесплатной. Но нужно понимать, что те причины, которые вынудили «Яндекс» ввести платные тарифы (удорожание инфраструктуры и дефицит серверов из-за санкций), действуют для Mail.ru тоже, так что такая миграция — временное решение. В конце концов придётся решать проблему кардинально и переходить на свой VPS, если вы хотите организовать почтовый сервер надёжно, дёшево и полностью под своим контролем, без перенаправления почты (кстати, это тоже выход — почта со всех адресов вашего домена перенаправляется в любой указанный ящик).

Примечание 2. Если хотите сохранить почтовый домен для семьи, то Gmail принял решение оставить такие группы бесплатными до шести человек (у «Яндекса» до трёх).

Настраиваем домашний почтовый сервер и уходим с «бесплатной» почты

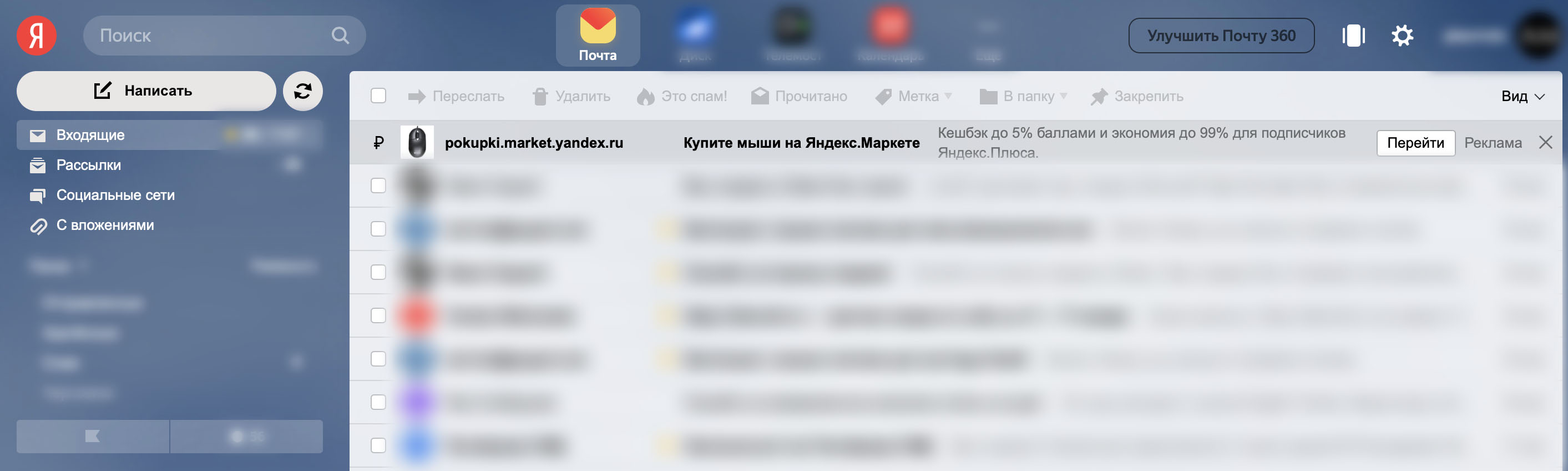

С каждым годом рекламы в интернете становится все больше, а подают ее с каждым разом все навязчивее. Дошло уже до почты: реклама в интерфейсе почтового ящика выглядит как первое непрочитанное письмо, которое машинально хочется открыть. Я не против рекламы, особенно когда она в тему и не сбивает с толку. Но маскировать её под непрочитанное письмо ‒ это перебор. Чувствуется, что следующим шагом рекламу начнут вставлять прямо в тело письма.

Мы уже привыкли, что наша активность в интернете анализируется для подсовывания релевантной рекламы. Но там нет персональных данных в чистом виде: есть пользователь-1 с такими-то привычками, есть пользователь-2 с другими привычками, пользователь-3, 4, 5 и т.д.

Совсем другое дело почта. Обработка почты ‒ это зачастую обработка персональных данных. Все что вы покупаете ‒ квитанции приходят к вам на почту, какими сервисами вы пользуетесь ‒ регистрационные данные и отчеты приходят к вам на почту, купили билеты в отпуск ‒ все данные о вашей поездке у вас в почте. А почта у вас где?

Проблема в том, что вся почта обрабатывается, плюс нет гарантий, что не будет случаев злоупотребления. А реклама в почте ‒ это просто вишенка на торте. Так что если вы неугомонный параноик, то вам давно пора отказаться от «бесплатной» почты.

Но отказаться не так то просто:

- Можно завести ящик на другом почтовом сервисе, но там тоже не будет никаких гарантий отсутствия обработки писем.

- Можно арендовать виртуальный сервер в интернете и настроить его как почтовый сервер, но без физического доступа ваши письма никогда не станут только вашими.

- Можно сделать почту на каком-нибудь зашифрованном protonmail’e, но по этой же причине он стал так популярен у мошенников, что был заблокирован в этой стране.

В голове остается один вариант ‒ делать почтовый сервер прямо дома. Идея на первый взгляд смешная, но если разобраться, то можно получить довольно интересный результат с некоторыми дополнительными бонусами для всей домашней сети. Что у меня из этого вышло ‒ читайте далее.

Домашний сервер

Очевидно, что для почтового сервера нам нужен комп или его аналог, который будет доступен извне 24/7. Можно было бы посмотреть в сторону чего-нибудь компактного и маломощного типа Raspberry Pi, но т.к. мне нужен задел на будущее для других домашних систем, то я отдал предпочтение полноценному компу. На комп устанавливается гипервизор VMWare ESXi, а на нем уже живут виртуальные машины с необходимыми функциями и в том числе почтовый сервер. Такой подход дает дополнительную гибкость при проведении экспериментов и распределении ресурсов, а в случае чего виртуальные машины можно легко перенести на другое железо. Если нет особых требований к скорости работы, то для компа можно взять обычный HDD, т.к. от разделов подкачки виртуальных машин б/ушный SSD может быстро деградировать. Либо делать виртуальные машины без swap. Либо ставить два диска: основной диск виртуальной машины живет на SSD, а раздел подкачки на HDD. Компьютер я выбрал HP ProDesk 600 G2 SFF с процессором i5-6500: компактный корпус, достаточно низкое энергопотребление и ESXi на него устанавливается как родной. Все это хозяйство в режиме простоя потребляет 25 Вт, под нагрузкой 40-45 Вт. В частных объявлениях такой комп вполне реально найти за вменяемые деньги.

ESXi устанавливается со всеми настройками по умолчанию, затем сетевому интерфейсу присваивается статический IP. Более подробно и с картинками см. здесь.

Связь, электричество, бэкапы

Дома, в отличие от датацентра возможны перебои электричества, поэтому нужен ИБП с батареей на несколько часов работы сервера и роутера. От этого же электричества зависит работа оборудования внутридомового провайдера, поэтому ИБП для домашнего сервера не решает проблему отключения провайдерского оборудования и интернета вместе с электричеством. Получается, что на домашний роутер должно быть заведено два провайдера: основной (например, по витой паре или оптике) и резервный (через LTE модем). В разных роутерах процесс настройки выглядит по разному, но суть не меняется. Для резервного интернет-канала я взял LTE модем Huawei E3372-320. Свисток хорош тем, что есть в свободной продаже в разлоченном виде и он оснащен разъемами для внешних антенн, что в некоторых ситуациях может сильно улучшить качество связи.

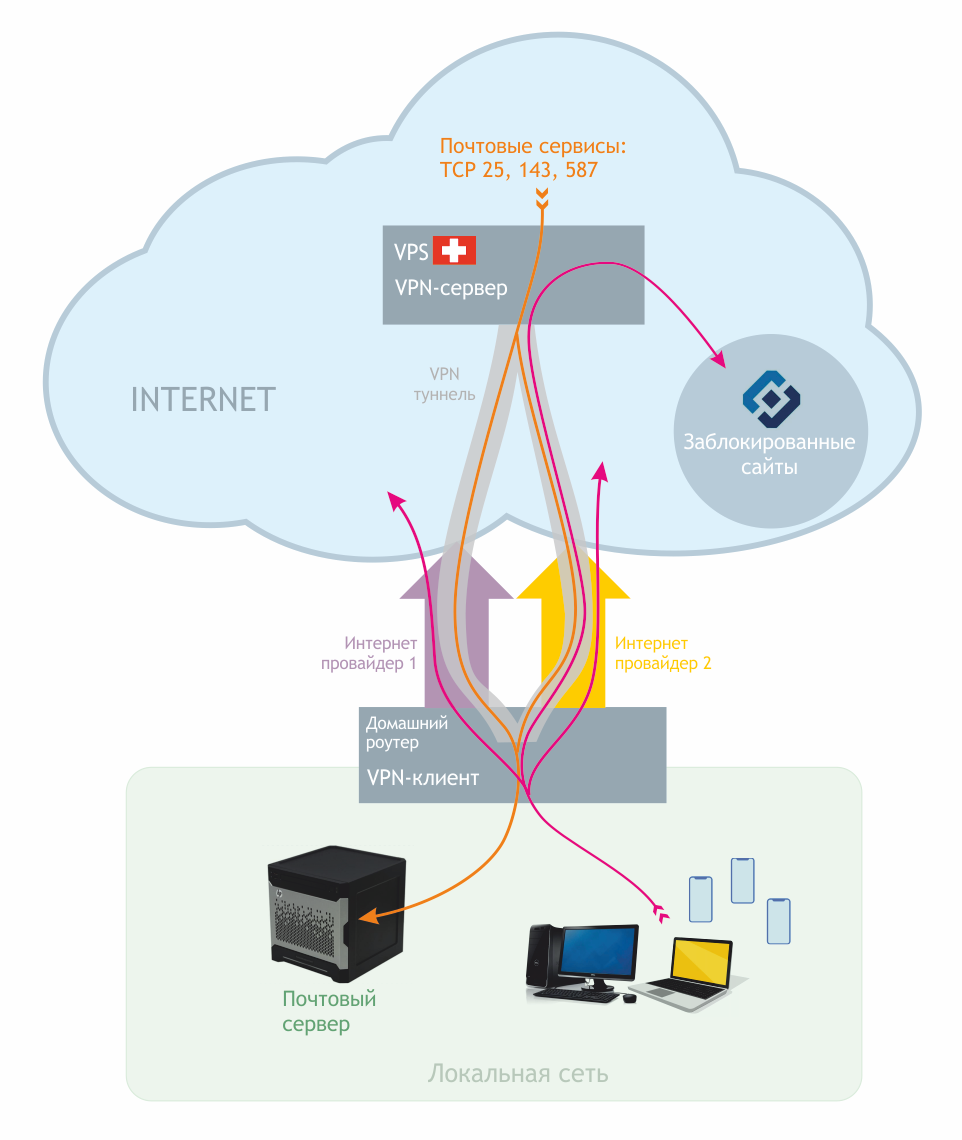

Однако, с двумя провайдерами у вас будет два разных серых IP адреса, а почтовому серверу нужно нормальное доменное имя и по хорошему белый IP. Выход из ситуации у меня такой: арендуется виртуальный сервер (VPS) за границей, на нем настраивается VPN-сервер, а на почтовом сервере настраивается туннель до VPS. Кроме того, туннель можно поднять прямо с домашнего роутера (если он умеет) и таким образом ликвидируется сразу два зайца: мы получаем статический белый IP не зависящий от локальных провайдеров, а после тюнинга маршрутизации на роутере ‒ централизованный обход блокировок Роскомпозора для всех устройств домашней сети. Схема получается примерно такая:

Будет не очень весело, если жесткий диск домашнего сервера неожиданно накроется вместе со всей почтой. Поэтому необходимость бэкапов сервера даже не обсуждается. О настройке бэкапов поговорим в конце статьи.

Условные обозначения

В статье будут содержаться примеры конфигурации, в которых вам потребуется заменить некоторые значения на свои:

- Hostname (имя компьютера) почтового сервера ‒ mail

- Домен ‒ example.com

- IP адрес VPS сервера ‒ 1.2.3.4

- Локальная домашняя сеть 192.168.1.0 с маской /24 (255.255.255.0) и шлюзом 192.168.1.1

- IP адрес почтового сервера в локальной сети ‒ 192.168.1.3

- Внутри VPN тунеля IP адрес VPN сервера 192.168.77.1, IP адрес VPN клиента 192.168.77.3

Арендуем VPS, настраиваем VPN сервер

Есть куча разных VPS провайдеров, я выбрал vps2day.com, потому что они не просят персональные данные при регистрации, платить можно криптой, можно выбрать страну, где разместить сервер. Для целей VPN будет достаточно VPS в базовой конфигурации, который обойдется в 5 €/месяц. Сперва я зарегистрировал почтовый ящик на protonmail’e, а затем на него оформил аккаунт в vps2day, закинул крипту и арендовал VPS. В качестве ОС я выбрал Debian 10, через несколько минут после оформления аренды на почту приходит отбойник с IP адресом сервера и учетными данными для SSH подключения.

apt update && apt upgradeВ качестве решения для VPN я выбрал Wireguard, но для установки на Debian 10 надо добавить его репозиторий в apt:

echo 'deb http://deb.debian.org/debian buster-backports main contrib non-free' > /etc/apt/sources.list.d/buster-backports.list apt update apt install wireguardСоздаем каталог для файлов конфигурации (если его вдруг нет), назначаем права доступа туда, переходим в него и генерируем закрытый и открытый ключи:

mkdir /etc/wireguard chmod 700 /etc/wireguard cd /etc/wireguard wg genkey | tee privatekey | wg pubkey > publickeyНа выходе получим два файла: privatekey с закрытым ключом и publickey с открытым ключом. Создаем файл конфигурации /etc/wireguard/wg0.conf вида:

[Interface] PrivateKey = сюда вставляем значение ключа из файла privatekey Address = 192.168.77.1/24 ListenPort = 51820 MTU = 1380Чуть позже мы дополним этот файл, а пока едем дальше.

Регистрация домена, настройка DNS

При регистрации домена в зоне .RU нужно предоставлять паспортные данные, а делать этого не очень хочется. В международной зоне список необходимых для регистрации данных скромнее. Для регистрации можно указать все тот же ящик с protonmail’a. В качестве примера представим, что мы зарегистрировали домен example.com.

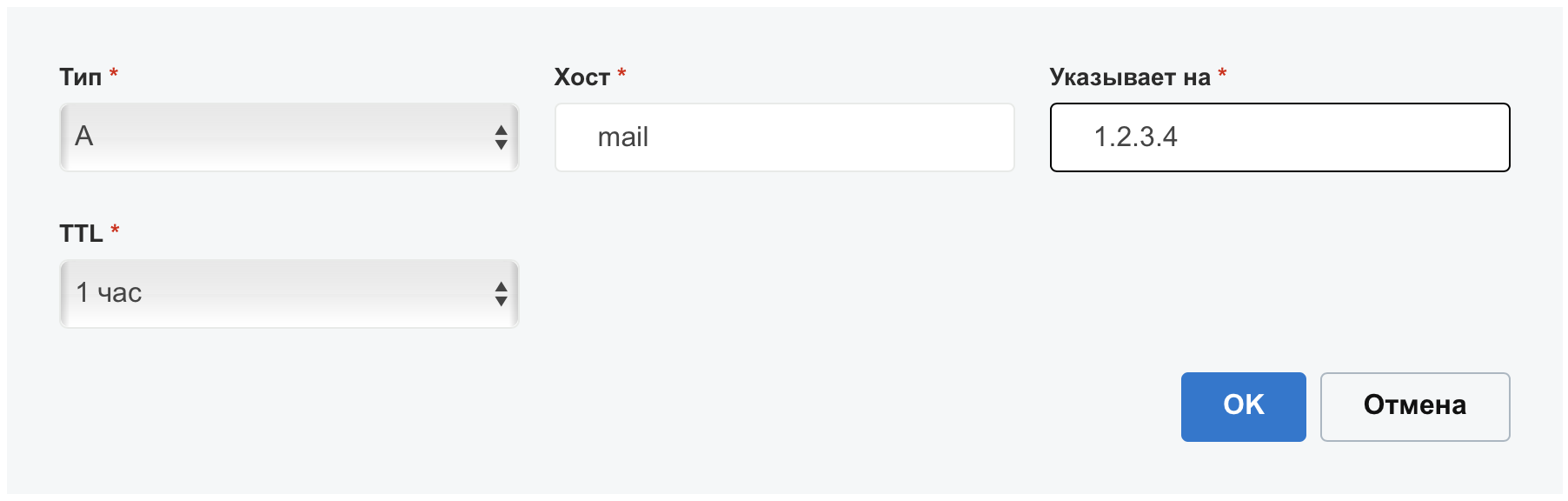

В редакторе DNS зоны нужно добавить «А» запись с именем mail и с указанием на внешний IP нашего почтового сервера, коим будет являться арендованный VPS:

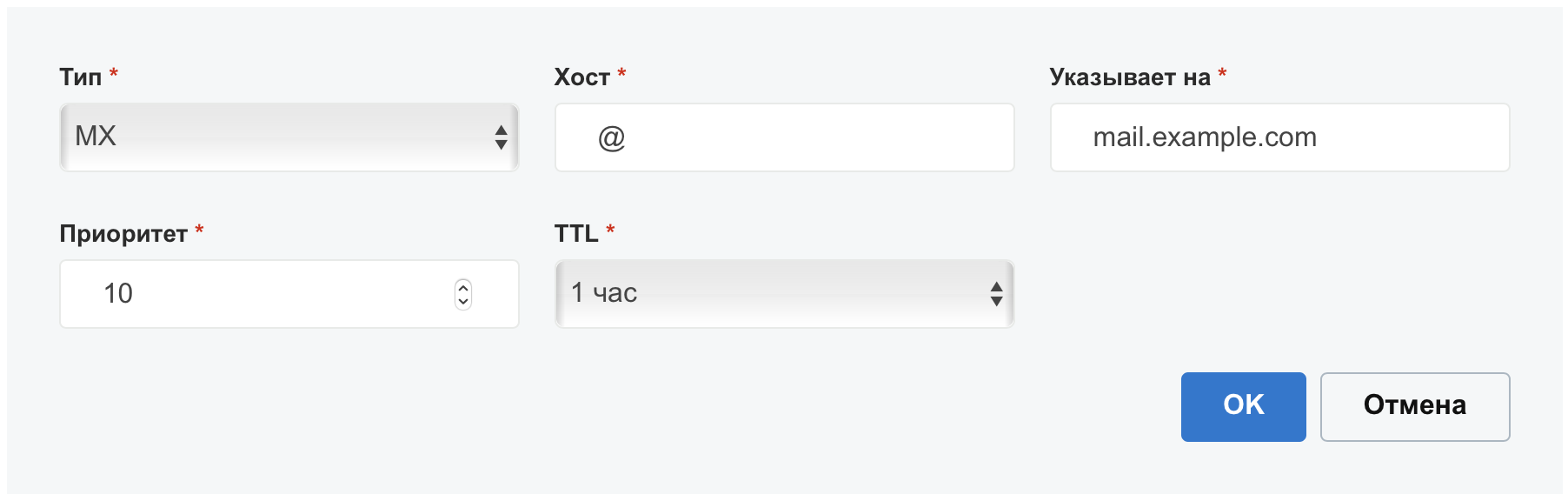

Запись «MX» с приоритетом 10 и указанием на mail.example.com:

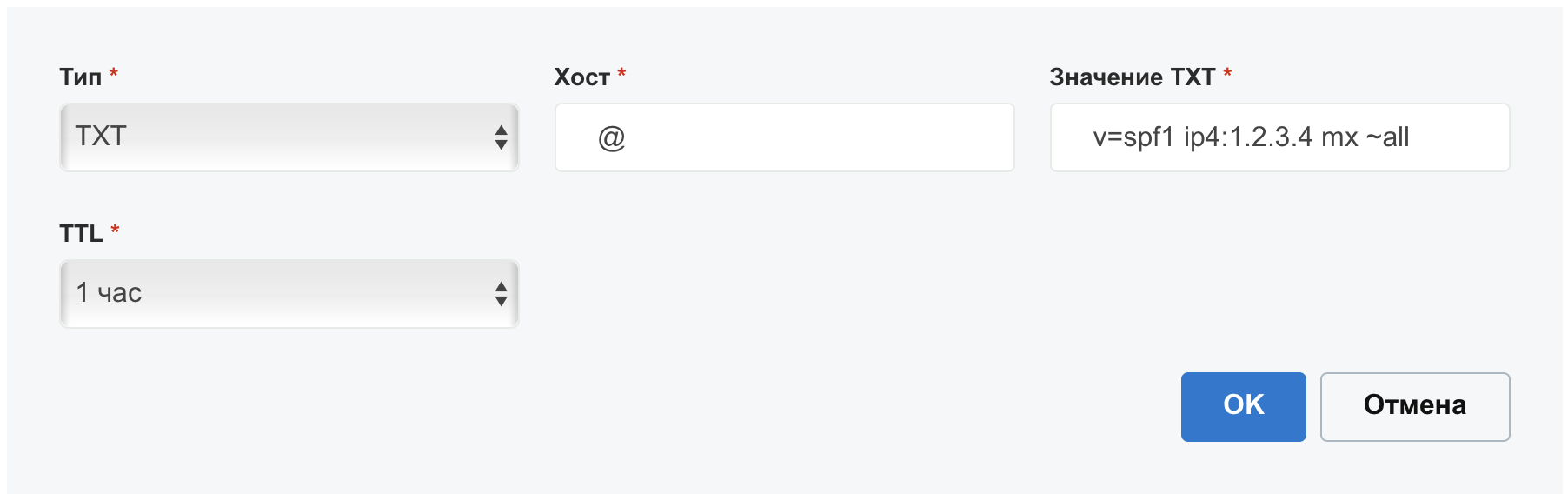

Запись «TXT» с SPF v=spf1 ip4:1.2.3.4 mx ~all :

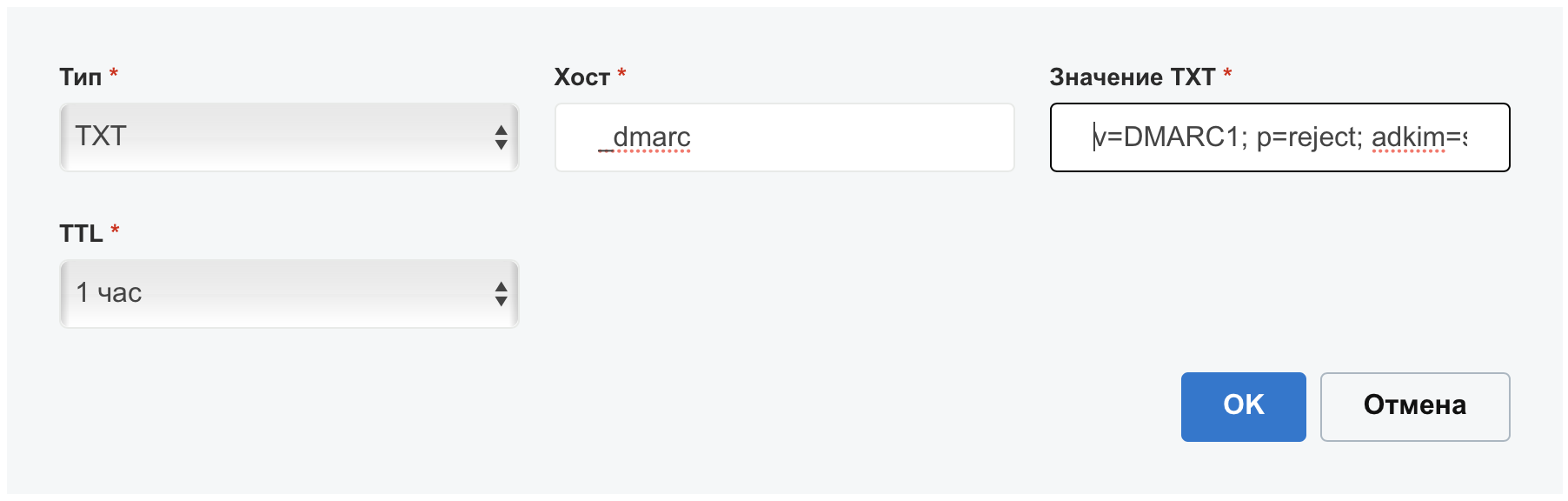

Запись «TXT» DMARC v=DMARC1; p=reject; adkim=s; aspf=s; pct=100; :

Создание виртуальной машины

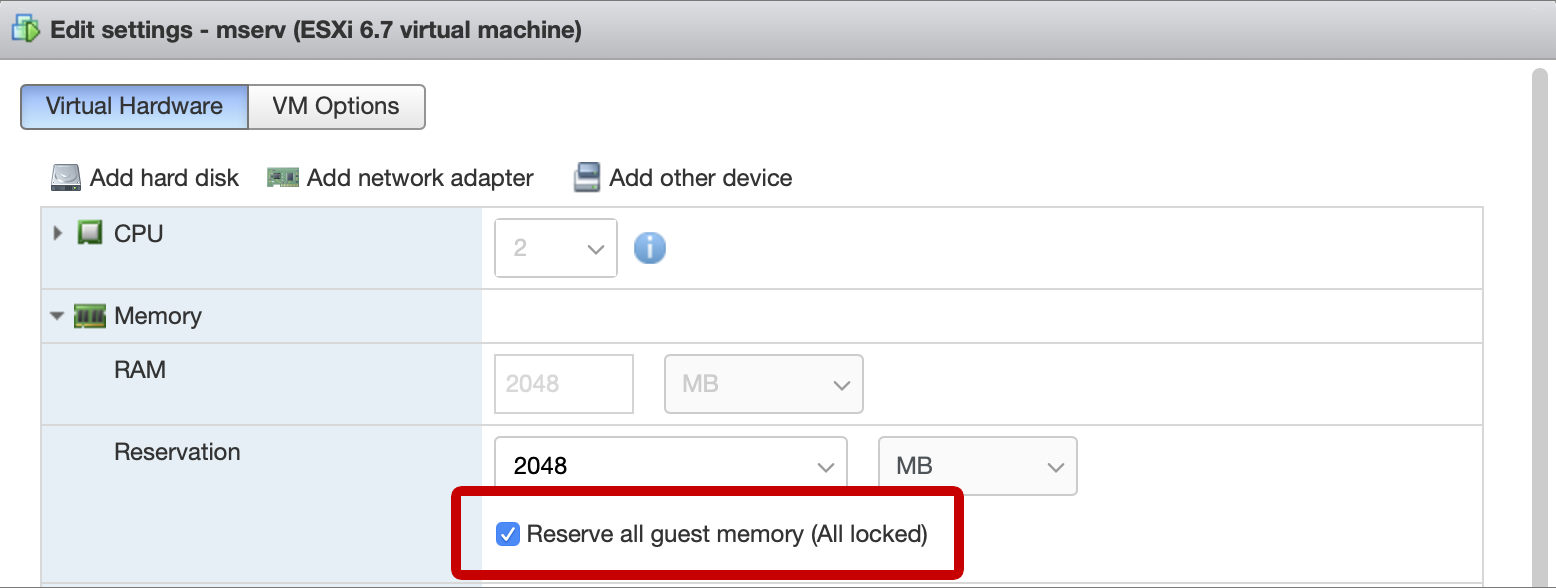

На ESXi создаем виртуальную машину (ВМ). Диск почтового сервера будем шифровать, поэтому нужно учесть один нюанс. По умолчанию гипервизор создает swap файл, равный размеру оперативной памяти виртуальной машины в каталоге ВМ. Таким образом есть вероятность, что ключ шифрования диска, хранимый в памяти ВМ во время работы окажется в swap файле на гипервизоре, что совсем не здорово. Чтобы этого не случилось, в настройках виртуальной машины нужно зарезервировать всю отведенную под ВМ оперативную память, тогда swap файл будет нулевой длины.

Установка системы и начальная конфигурация

В гостевой ОС вполне можно отказаться от раздела подкачки, особенно если назначить ВМ достаточное количество оперативки, а datastore гипервизора находится на SSD. Я взял Debian 10, процесс установки полностью стандартный за исключением разметки диска. Имя сервера задаем mail, домен example.com. Система ставится в минимальной конфигурации. В разметке дисков я сделал первый раздел под /boot и второй раздел с шифрованием:

После установки системы я делаю несколько базовых вещей. Удаляю созданного при установке пользователя командой deluser —remove-home .

Задаю статический адрес, если это не было сделано во время установки. Для этого правим файл /etc/network/interfaces . Обратите внимание, что сетевой адаптер вашего сервера может называться по другому, в моем примере ens192 . Секция файла с настройкой сетевого адаптера должна получиться такой:

allow-hotplug ens192 iface ens192 inet static address 192.168.1.3/24 gateway 192.168.1.1Для применения изменений выполняем команду (не забываем здесь заменить название сетевого интерфейса на свое):

ifdown ens192 && ifup ens192Чтобы не углубляться в настройку домашних роутеров, VPN туннель мы будем делать сразу с почтового сервера до VPS и завернем туда весь трафик. Поэтому имеет смысл поменять DNS сервера на публичные. Для этого правим файл /etc/resolv.conf , конечный вид которого примет вид:

nameserver 1.1.1.1 nameserver 1.0.0.1IPv6 я тоже отключаю, для этого в конец файла /etc/sysctl.conf добавляю строку:

net.ipv6.conf.all.disable_ipv6 = 1Чтобы параметр применился выполняем команду:

sysctl -pПроверить, отключился ли IPv6 довольно легко. Для этого нужно просмотреть вывод нижеследующей команды на наличие ipv6 адресов:

ip aУстанавливаем ssh и wget:

apt install ssh wgetВключаю логин по паролю для root по SSH, для этого в файле /etc/ssh/sshd_config добавляем строку PermitRootLogin yes . Применяем изменения:

service ssh restartКоннектимся к серверу по ssh и едем дальше.

Настройка VPN подключения

Устанавливаем wireguard на почтовом сервере так же как это делали на VPS несколькими шагами выше:

echo 'deb http://deb.debian.org/debian buster-backports main contrib non-free' > /etc/apt/sources.list.d/buster-backports.list apt update apt install wireguard mkdir /etc/wireguard chmod 700 /etc/wireguard cd /etc/wireguard wg genkey | tee privatekey | wg pubkey > publickeyСоздаем файл конфигурации /etc/wireguard/wg0.conf следующего содержания:

[Interface] PrivateKey = значение ключа из файла privatekey Address = 192.168.77.3/32 MTU = 1380 [Peer] PublicKey = значение ключа из файла publickey с VPS сервера AllowedIPs = 0.0.0.0/0 Endpoint = 1.2.3.4:51820 PersistentKeepalive = 20Теперь идем по SSH на VPS сервер и в файл конфигурации /etc/wireguard/wg0.conf добавляем:

# mail server [Peer] PublicKey = значение ключа из файла publickey с почтового сервера AllowedIPs = 192.168.77.3/32На VPS сервере в файл /etc/sysctl.conf добавляем строку net.ipv4.ip_forward = 1 , чтобы разрешить форвардинг трафика, а чтобы применить эту настройку без перезагрузки, даем команду sysctl -w net.ipv4.ip_forward = 1 .

На VPS создаем небольшой скрипт фаерволла, который будет срабатывать при каждом включении сетевого адаптера. Создаем файл /etc/network/if-up.d/firewall , содержимое файла спрятал под спойлер.

#! /bin/sh EXT_IP="1.2.3.4" iptables -F iptables -X iptables -t nat -F iptables -t nat -X iptables -t mangle -F iptables -t mangle -X iptables -P INPUT DROP iptables -P FORWARD DROP iptables -P OUTPUT ACCEPT iptables -A INPUT -i lo -j ACCEPT # Разрешаем пинги в разумных пределах iptables -A INPUT -p icmp --icmp-type echo-request -j ACCEPT --match limit --limit 5/second iptables -A INPUT -p icmp --icmp-type echo-reply -j ACCEPT --match limit --limit 5/second # Разрешаем SSH iptables -A INPUT -d $EXT_IP -p tcp --dport 22 -j ACCEPT iptables -A INPUT -d 192.168.77.1 -p tcp --dport 22 -j ACCEPT # Established connections iptables -A INPUT -p tcp -m state --state ESTABLISHED,RELATED -j ACCEPT # DNS iptables -A INPUT -i eth0 -p udp -d $EXT_IP --sport 53 -j ACCEPT # Wireguard iptables -A INPUT -i eth0 -d $EXT_IP -p udp --dport 51820 -j ACCEPT iptables -A FORWARD -i wg0 -j ACCEPT iptables -A FORWARD -o wg0 -j ACCEPT iptables -A FORWARD -p tcp --tcp-flags SYN,RST SYN -j TCPMSS --clamp-mss-to-pmtu # Выход в интернет для почтового сервера через VPS iptables -t nat -A POSTROUTING -s 192.168.77.3 -j SNAT --to-source $EXT_IP # Проброс портов к почтовому серверу через туннель iptables -t nat -A PREROUTING -d $EXT_IP -p tcp --dport 80 -j DNAT --to-destination 192.168.77.3 iptables -t nat -A PREROUTING -d $EXT_IP -p tcp --dport 443 -j DNAT --to-destination 192.168.77.3 iptables -t nat -A PREROUTING -d $EXT_IP -p tcp --dport 25 -j DNAT --to-destination 192.168.77.3 iptables -t nat -A PREROUTING -d $EXT_IP -p tcp --dport 587 -j DNAT --to-destination 192.168.77.3 iptables -t nat -A PREROUTING -d $EXT_IP -p tcp --dport 143 -j DNAT --to-destination 192.168.77.3 iptables -t nat -A PREROUTING -d $EXT_IP -p tcp --dport 993 -j DNAT --to-destination 192.168.77.3Не забываем сделать файл исполняемым командой chmod +x /etc/network/if-up.d/firewall

На VPS сервере запускаем wireguard:

systemctl enable wg-quick@wg0 systemctl start wg-quick@wg0Возвращаемся на почтовый сервер и запускаем wireguard там:

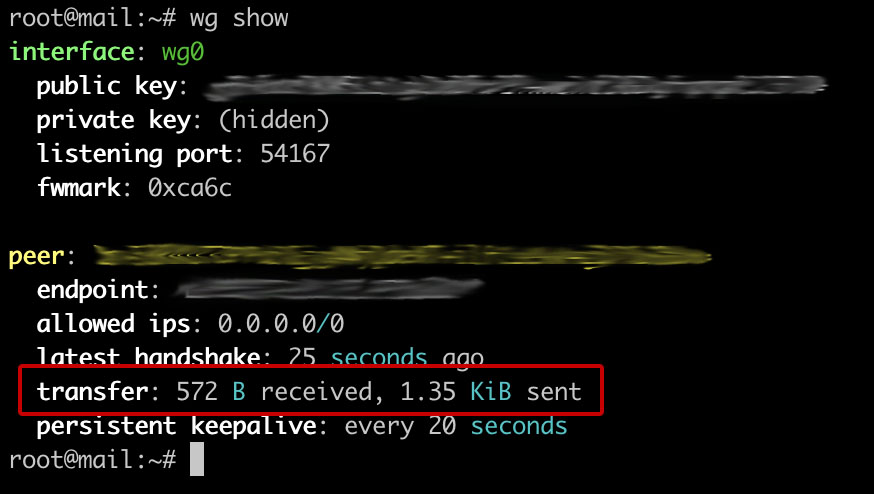

systemctl enable wg-quick@wg0 systemctl start wg-quick@wg0Состояние подключения можно посмотреть командой wg show . Если хоть какие-то данные в обоих направления пошли, значит все ОК и можно двигаться дальше:

Настройка почтового сервера

В интернете есть пара отличных гайдов по развертыванию почтового сервера на Debian: e-mail caramel и ispmail. Основная сложность настройки заключается в том, что нужно правильным образом сконфигурировать довольно много файлов и нигде не накосячить. Нужно настроить Apache, PostgreSQL, Postfix, Dovecot, rspamd, sieve, сгенерировать SSL сертификаты и DKIM, выставить права. Со знанием дела весь процесс занимает несколько часов, а у новичков может легко занять пару дней и не факт что все получится с первого раза.

По гайду «e-mail caramel» на выходе получается почтовый сервер с IMAP протоколом для клиентов с обязательным шифрованием STARTTLS и Nextcloud’ом в качестве webmail. Сервер убирает из писем мета-теги User-Agent и Received. Учет почтовых пользователей ведется в БД.

Чтобы не заниматься курением конфигов, а результат был предсказуем ‒ я сделал скрипт, который автоматизирует 90% всего процесса из вышеупомянутого гайда с некоторыми отличиями:

- Я не хочу ставить на почтовый сервер ресурсоемкий Nextcloud, вместо него я буду использовать Rainloop

- Подрежем еще несколько мета-тегов: X-Mailer, X-Originating-IP, X-PHP-Originating-Script, Mime-Version. При этом в оригинальном гайде фильтрация конфигурируется в master.cf, а у меня в main.cf

Скрипт устанавливает необходимые пакеты, конфигурирует apache, БД, конфигурирует почтовые службы и на выходе получается практически готовый к употреблению почтовый сервер. При этом я пока не стал включать в скрипт генерирование SSL и DKIM, сделаем это руками чуть ниже.

Скрипт пока не тестировался на корректность работы при многократном запуске. Если почтовый сервер у вас развернут как виртуальная машина, то перед выполнением лучше сделать снапшот ВМ.

Скачиваем и распаковываем скрипт:

wget https://github.com/alexmdv/mailserver-autosetup/archive/main.zip unzip main.zip chmod +x -R ./mailserver-autosetup-main cd ./mailserver-autosetup-mainВсего в каталоге 3 файла:

- mailserver-setup.sh — основной скрипт конфигурирования сервера

- mailuser-addnew.sh — скрипт создания почтового юзера

- mailuser-setpass.sh — скрипт смены пароля для существующего почтового юзера

Запускаем mailserver-setup.sh . Скрипт попросит ввести следующие данные: имя хоста почтового сервера (в этом гайде это просто mail), имя домена, который был ранее зарегистрирован (например, example.com), IP адрес почтового сервера в локальной сети. Имя хоста + домен как раз образуют полное имя mail.example.com. По завершению работы скрипта почтовые сервисы остаются в выключенном состоянии, т.к. перед запуском надо сгенерировать SSL сертификаты и DKIM. Так же по завершению будет отображен админский пароль от БД. Этот пароль нужно вставить в скрипты mailuser-addnew.sh и mailuser-setpass.sh вместо слова PASSWORD, см в файлах вторую строку:

#!/bin/bash pgadmpass="PASSWORD"Генерирование сертификатов, завершение настройки

Генерируем SSL сертификат командой. Не забываем заменить example.com на свой домен:

certbot certonly --apache --agree-tos --email admin@example.com --no-eff-email --domain mail.example.comГенерируем DKIM. В команде ниже вместе example.com ‒ ваш домен, а вместо 20210121 можно взять текущую дату (ггггммдд):

rspamadm dkim_keygen -b 2048 -d example.com -s 20210121 -k /var/lib/rspamd/dkim/example.com.20210121.keyРезультатом выполнения команды будет такой текст:

20210121._domainkey IN TXT ( "v=DKIM1; k=rsa; " "p=MIIBIjANBgkqhkiG9w0BAQEFAAOCAQ8AMIIBCgKCAQEAumOhUcY3anZV4tGF1+VsYDD9bTZ0rqiFCm8FPdDHVB0U+ZPfZ2Cxf+x+jIFYXfO/jWEoAw2uYFz3Mt1ImvRQzU9oMx0t/0HtMKS4m3AhOBM5SkkhvoAaJkoIt3gTQ4KQyiBsZemihAw6V/gsex8K6M76m4WkbT92+tg192EGXBUDo0k7kk1rDOld0G9X2P0IxkVfqKqfwg+fI+0Im" "AOFC1gBCIm18XPEGZA2oOoNbkWO95bD8Rj20yv8639bMA27+B08v4/aPXQb9HZLEwpsz8Qa/WgEZFGJzd6kUaYWHTfMmbgBXnET5N+tjXGvkjtnLbx25ru/PZTeckGjE/komQIDAQAB" ) ;В файл /etc/rspamd/dkim_selectors.map нужно добавить дату, чтобы получилось примерно так:

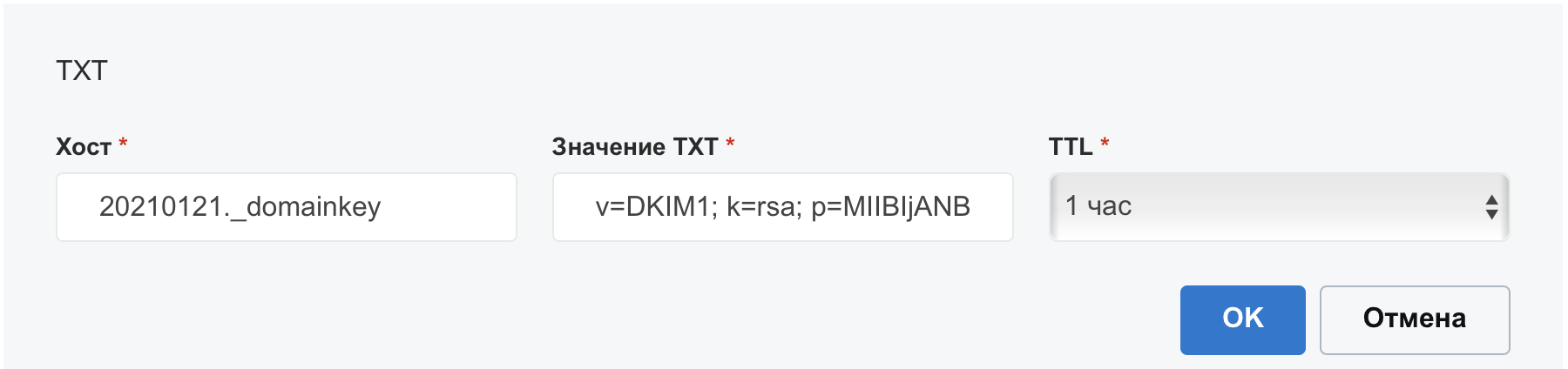

example.com 20210121Идем в редактор DNS зоны у регистратора, добавляем запись «TXT» с именем 20210121._domainkey и значением v=DKIM1; k=rsa; p=. Дата в имени у вас будет своя, параметры перечисляются без двойных кавычек. Примерно так:

Тут есть нюанс. По умолчанию длина ТХТ записи может быть до 255 символов, а т.к. мы сгенерировали 2048 битный DKIM ключ, то его длина выходит за это ограничение и если вы внимательно посмотрите на результат генерации ключа, параметр p разбит на два, каждый из которых в своих двойных кавычках. Если регистратор поддерживает ТХТ записи большей длины, то две части можно просто схлопнуть, убрав кавычки. У GoDaddy, например, максимальная длина TXT записи 1024 символа. А если регистратор не поддерживает больше 255 символов, то ключ записывается в две ТХТ записи. Или можно сгенерировать более короткий ключ на 1024 бита.

Последнее что нужно сделать ‒ поправить файл /etc/postfix/master.cf . Необходимо раскомментировать строку:

#submission inet n - - - - smtpdИ 4 вложенных параметра, начинающихся на «-o». Двойной пробел перед ними нужно сохранить. Последний параметр, возможно нужно будет просто дописать. На всякий случай в архиве со скриптом приложен готовый к употреблению файл master.cf. Должно получиться так:

submission inet n - - - - smtpd -o syslog_name=postfix/submission -o smtpd_tls_security_level=encrypt -o smtpd_client_restrictions=permit_sasl_authenticated,reject -o cleanup_service_name=header_cleanupТеперь заведем первый почтовый ящик. Для этого нужно воспользоваться скриптом mailuser-addnew.sh. Нужно будет ввести короткое имя (слово до @example.com), доменное имя (сам example.com) и пароль два раза. После этого можно попробовать настроить любой почтовый клиент используя созданную учетную запись.

В качестве примера пусть будет oleg@example.com. Для настройки почтового клиента набор параметров будет таким: почтовый адрес oleg@example.com, имя пользователя для IMAP и для SMTP так же oleg@example.com, сервер входящей почты IMAP mail.example.com, исходящей почты тоже mail.example.com, способ подключения везде STARTTLS.

Для проверки корректности настройки DKIM и SPF, можно воспользоваться ресурсом https://dkimvalidator.com, отправив туда тестовое письмо и посмотрев отчет. Все проверки должны быть в статусе pass (пройдено).

Устанавливаем Rainloop webmail

Все необходимые php модули для Rainloop уже были установлены скриптом. Скачиваем актуальную версию проекта, распаковываем, задаем права, включаем vhost на веб-сервере:

wget http://www.rainloop.net/repository/webmail/rainloop-community-latest.zip unzip rainloop-community-latest.zip -d /var/www/webmail cd /var/www/webmail chmod 644 . find . -type d -exec chmod 755 <> \; find . -type f -exec chmod 644 <> \; chown -R www-data:www-data . a2ensite webmail service apache2 reloadЛогинимся в админку rainloop по адресу https://mail.example.com/?admin с логином admin и паролем 12345 . Пароль естественно надо будет сменить, это делается в разделе Security.

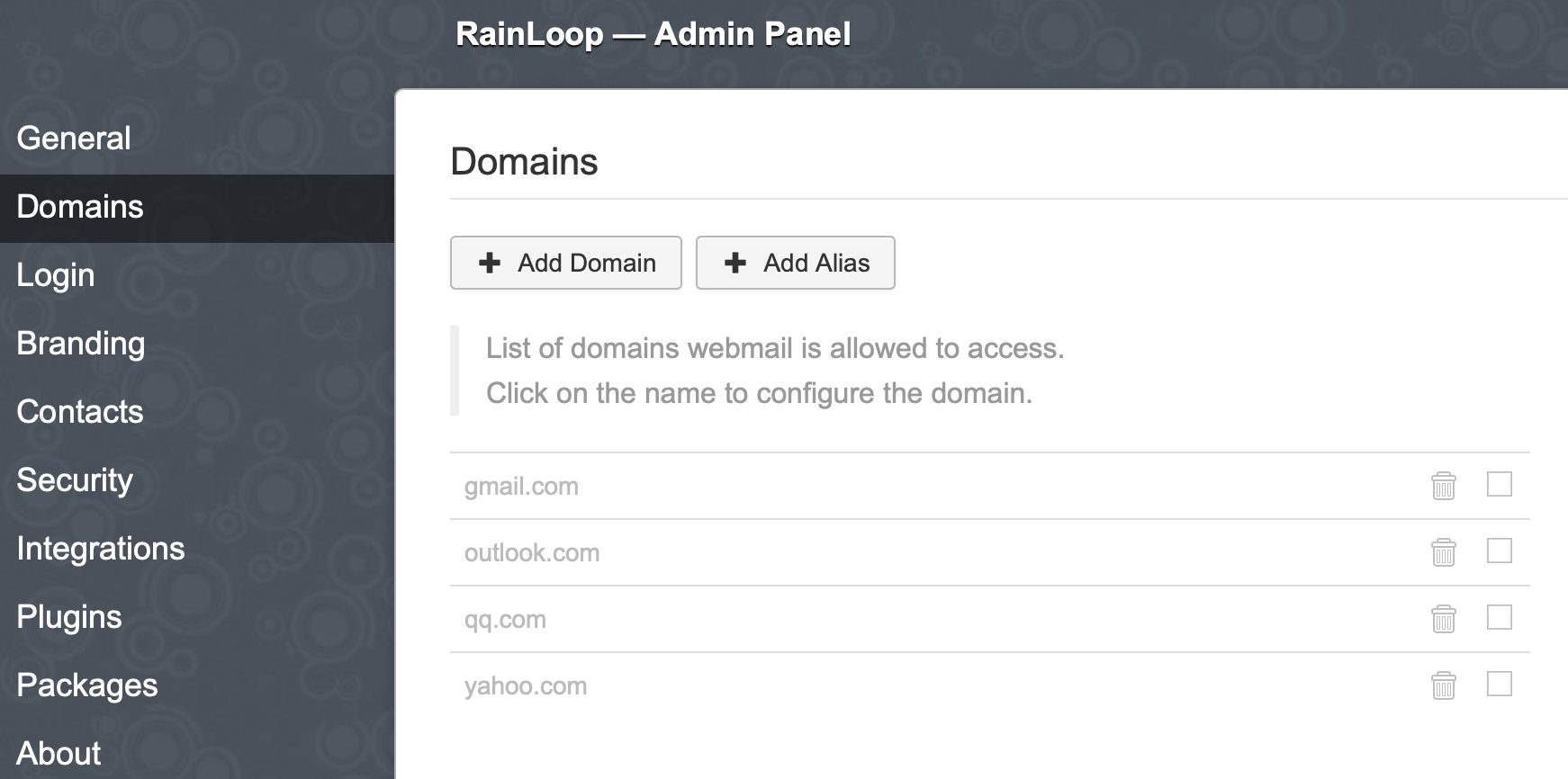

Далее добавляем наш почтовый сервер. Идем в раздел Domains, отключаем все прочие почтовые сервера и жмем по кнопке Add Domain:

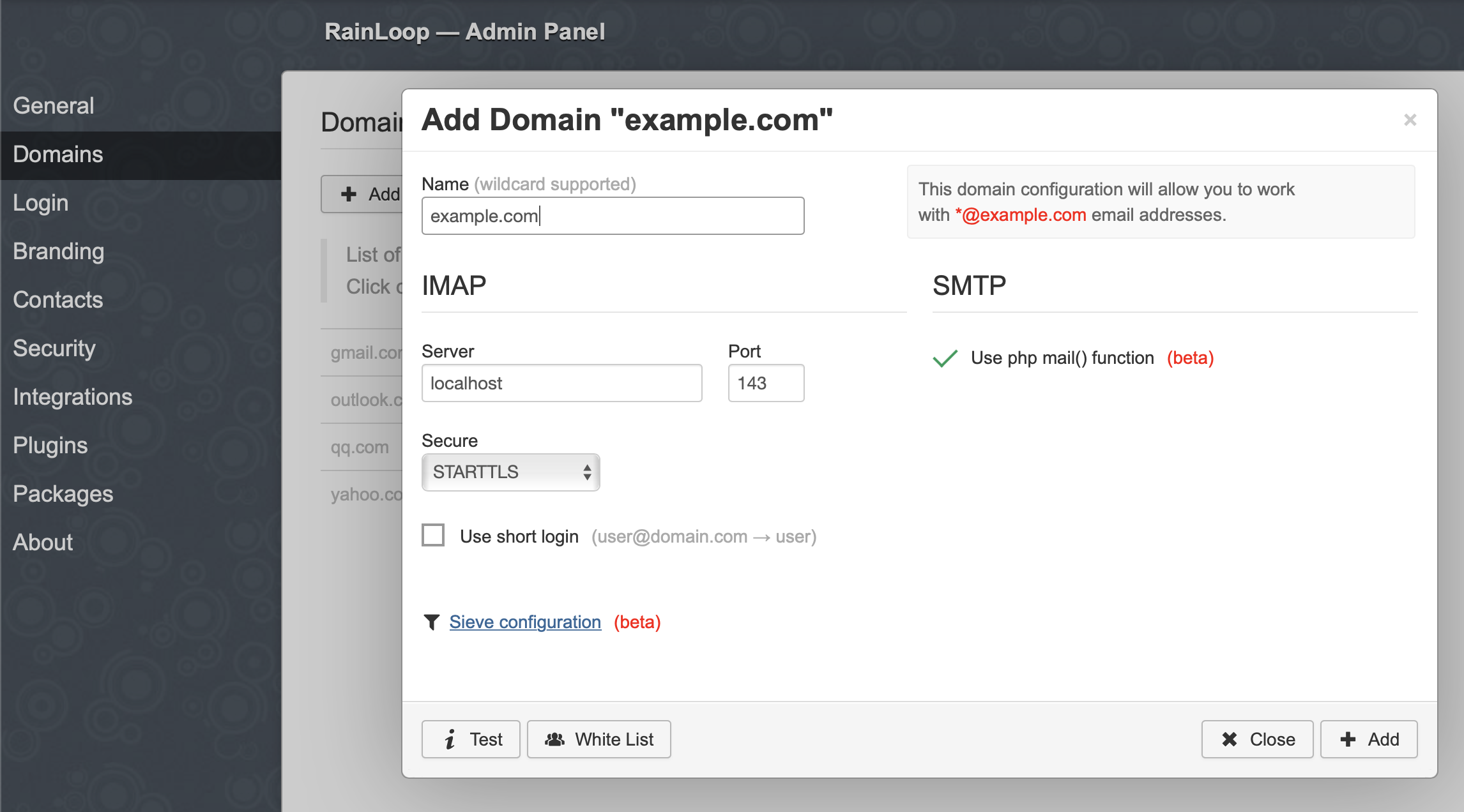

Вводим параметры нашего домена и жмем Add:

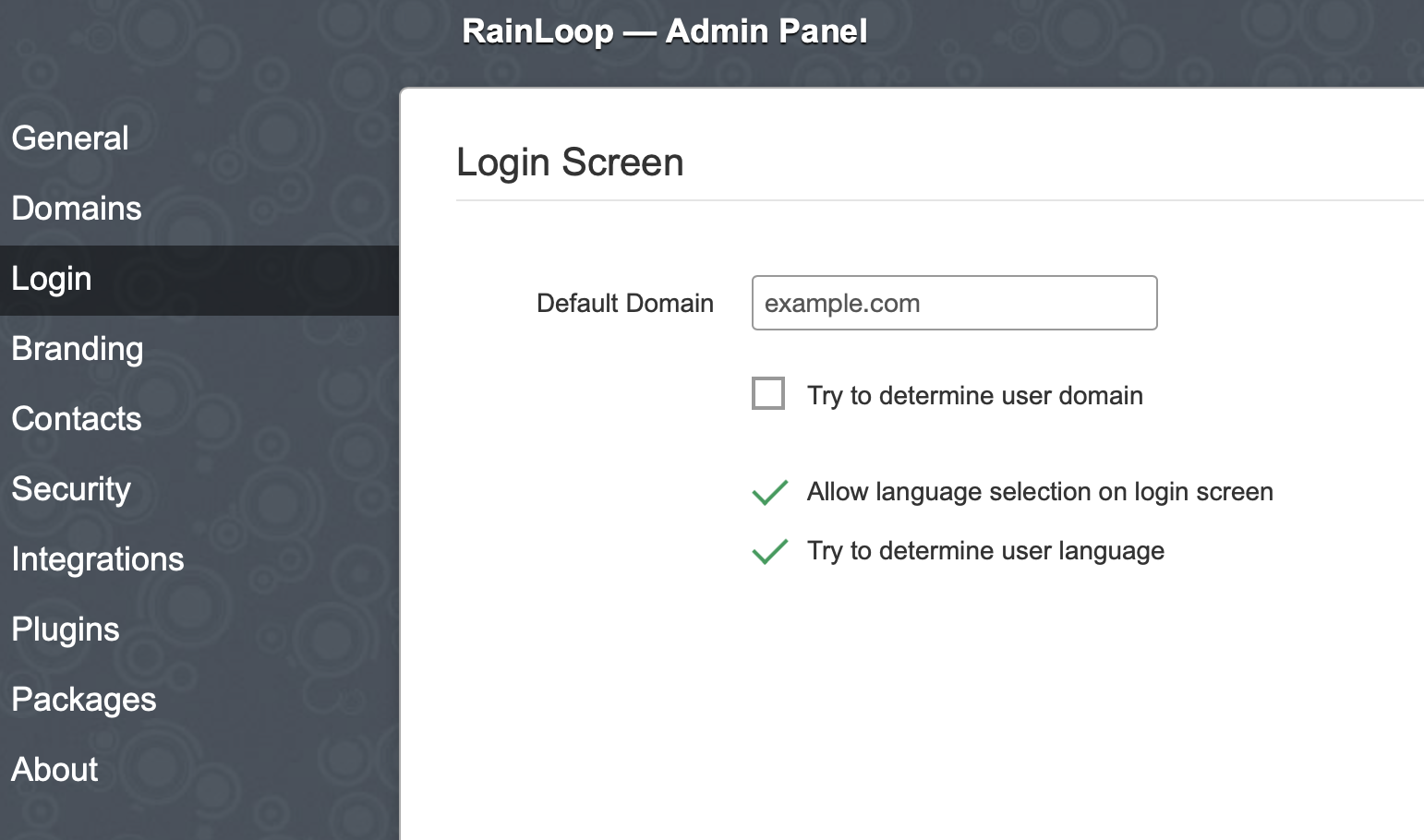

Дополнительно в закладке Login можно так же указать домен:

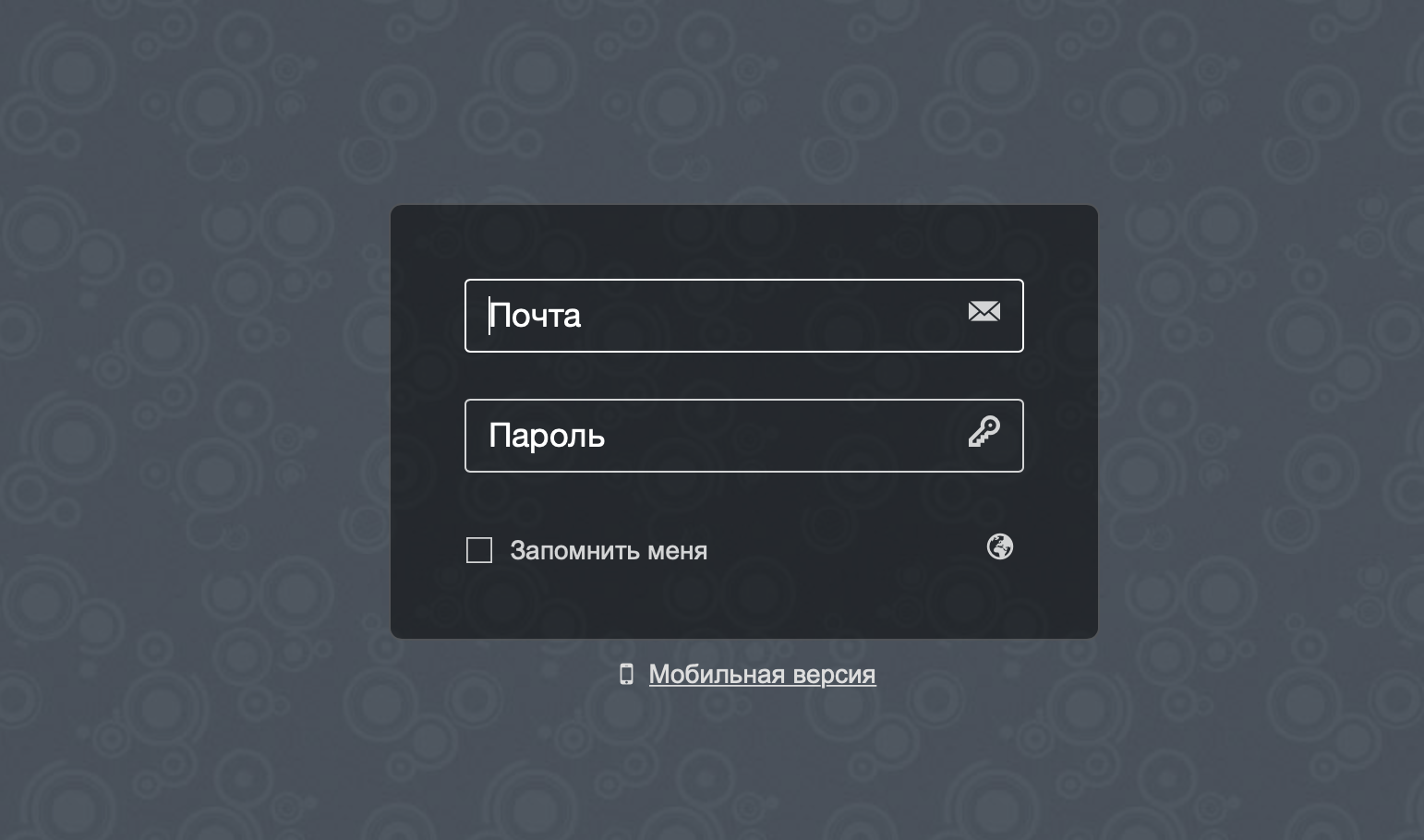

Теперь можно пробовать заходить в webmail https://mail.example.com используя короткое имя пользователя (без @example.com):

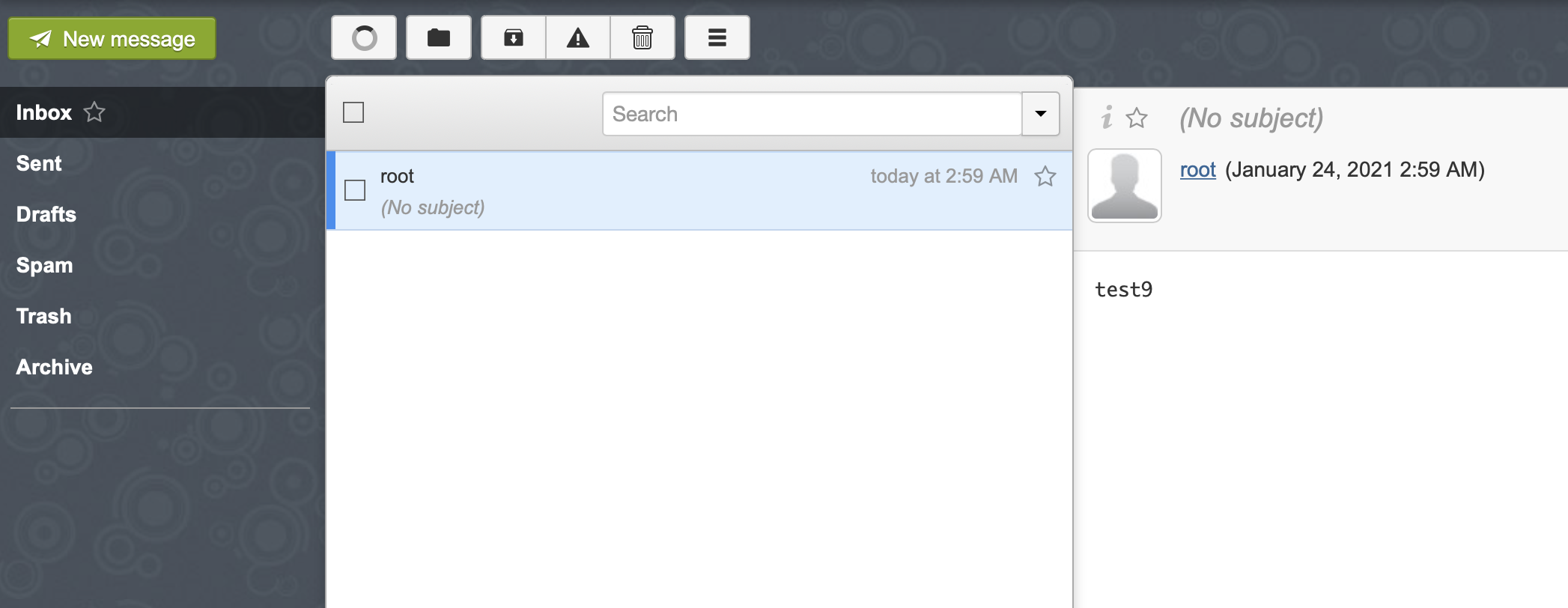

Интерфейс выглядит лаконично, работает быстро, есть возможность настроить внешний вид под себя.

В качестве небольшого тюнинга безопасности Apache добавим пару строк в файл /etc/apache2/apache2.conf . Это скроет данные о версии веб-сервера:

ServerSignature Off ServerTokens ProdДля применения изменений перезагрузим Apache командой service apache2 reload .

phpPgAdmin

В БД mail_server есть три основные таблицы: alias, sharedmail_boxes, users. Все пользователи с хешами паролей хранятся в users. С помощью таблицы alias можно сделать псевдонимы к уже существующим почтовым ящикам, а с помощью таблицы shared_mailboxes можно сделать доступ к определенным ящикам для нескольких людей. Вход в phpPgAdmin по адресу http://локальный-ip-адрес-сервера/phppgadmin с логином postgres и паролем, который был сгенерирован скриптом.

Если нет нужды ковырять таблицы, то можно отключить сайт с phpPgAdmin вообще:

a2dissite lanhost service apache2 reloadБэкапы

Так как почтовый сервер я делал для себя и очень ограниченного круга людей, то много пространства серверу не нужно, емкость всего диска 20 Гб. Схема резервного копирования такая: один раз бэкапится виртуальная машина почтового сервера целиком, чтобы случае чего не настраивать сервер заново. А во вне делается бэкап почтового каталога. Естественно все бэкапы шифруем. Для копий каталога отлично подойдет VPS, у которого целых 25 Гб пространства, бэкапить буду с помощью restic. Но прежде надо настроить ssh подключение до VPS по сертификату.

На почтовом сервере генерируем RSA ключ, на все вопросы мастера просто жмем Enter:

ssh-keygen -t rsa -b 4096Копируем открытый ключ на VPS:

cat ~/.ssh/id_rsa.pub | ssh root@192.168.77.1 "mkdir -p ~/.ssh && cat >> ~/.ssh/authorized_keys"apt install resticСоздаем репозиторий (копии будут храниться на VPS в каталоге /mnt/mserv-bkp ):

restic -r sftp:192.168.77.1:/mnt/mserv-bkp initВыполнение команды может занять несколько минут, в конце попросят придумать пароль для шифрования репозитория. Чтобы автоматизировать процесс создания резервных копий, создадим файл с переменными /root/.restic следующего содержания:

export RESTIC_REPOSITORY="sftp:192.168.77.1:/mnt/mserv-bkp" export RESTIC_PASSWORD="Пароль придуманный на прошлом шаге"source /root/.resticПопробуем выполнить резервное копирование почтового каталога:

restic backup /var/vmailПроверяем, что в репозитории что-то появилось:

restic snapshotsЕсли есть наш только что созданный снапшот, то двигаемся дальше. Создаем файл /etc/root/restic с содержимым:

#!/bin/bash source /root/.restic restic backup /var/vmailДелаем его исполняемым:

chmod +x /root/resticИ добавляем в /etc/crontab на запуск раз в сутки:

0 1 * * * root /root/resticЗаключение

Теперь настройку почтового сервера можно считать полностью завершенной.

Как видно, владение своим почтовым сервером стоит некоторых денег. Цена складывается из оплаты регистрации домена, аренды VPS, оплаты второго провайдера дома и в конце концов электричества. В моем случае получается в районе 950 ₽ в месяц за всё. С другой стороны резервный интернет канал и VPN будут полезны для всей домашней сети, но об этом мы поговорим в следующий раз.

Спасибо, что дочитали. Комментарии, вопросы, замечания и пожелания приветствуются!

Оригинал статьи в моем блоге.

- электронная почта

- сервер

- домашняя сеть

- Настройка Linux

- Системное администрирование

Настройка собственного почтового сервера

Если есть необходимость освежить в памяти как всё это работает, то есть давняя, но актуальная статья об архитектуе почтовых систем.

Есть три основных шага, чтобы установить и настроить собственный почтовый сервер.

- Настройка IP и DNS

- Выбор и запуск приложения почтового сервера

- Добавление своего почтового сервера в белые списки

Настройка IP и DNS

Обеспечение внешнего статического IP-адреса, публичного домена и записи PTR

Это основные требования для запуска собственного почтового сервера.

- Публичный статический IP-адрес

IP-адрес почтового сервера должен быть общедоступным и постоянным во времени. Убедиться в этом можно у хостинг или Интернет-провайдера. - Доменное имя указывает на IP

DNS-запись публичного доменного имени почтового сервера должна указывать на этот IP-адрес. Им можно управлять в настройках DNS провайдера доменного имени. - IP указывает на доменное имя

Самое главное, обратная DNS-запись (именуемая PTR) должна указывать на доменное имя почтового сервера по IP-адресу. Можно попросить своего хостинг-провайдера или поставщика интернет-услуг настроить его. Его можно легко проверить по IP-адресу онлайн (например, тут), или с помощью команды ‘nslookup’ в Windows и команды ‘host’ в системах на основе UNIX.

Настройка MX записи в DNS

Запись почтового обмена (MX) указывает почтовый сервер, ответственный за прием сообщений электронной почты от имени домена.

Например, если наш домен — mycompany.com, почтовый сервер — mail.mycompany.com, то запись DNS для mycompany.com будет:

Type

Host

Value

Priority

TTL

- Priority (приоритет) используется, когда в домене более одного почтового сервера.

- TTL (время жизни) можно установить любое предпочтительное значение, а наименьшее значение используется для применения конфигурации DNS как можно скорее при отладке настроек.

Настройка DKIM записи в DNS

Почта, идентифицированная ключами домена (DKIM) — это протокол безопасности электронной почты, который прикрепляет зашифрованную цифровую подпись к электронному письму. Принимающий сервер проверяет его с помощью открытого ключа, чтобы убедиться, что электронное письмо не было подделано.

Понадобятся приватный и открытый ключи. Их можно создать с помощью онлайн-инструментов, например Power DMARC Toolbox — DKIM Record Generator, или с помощью команд OpenSSL (приведен пример для Windows):

- Создать приватный ключ

openssl.exe genrsa -out private.key 2048 - Создать публичный ключ из приватного

openssl.exe rsa -in private.key -pubout -outform der 2>nul | openssl base64 -A > public.key.txt

И запись DNS будет выглядеть так:

Type

Host

Value

TTL

selector._domainkey

v=DKIM1; k=rsa; p=public_key

- selector — самостоятельно выбранный идентификатор (например, mysrv), который будет использоваться в приложении почтового сервера (смотрите ниже).

- public_key — открытый ключ, закодированный алгоритмом base64 (содержимое public.key.txt).

- TTL (время жизни) имеет то же значение, что и в предыдущем разделе.

Настройка SPF записи в DNS

Инфраструктура политики отправителя (SPF) — это стандарт проверки подлинности электронной почты, который проверяет IP-адрес отправителя по списку авторизованных IP-адресов владельца домена для проверки входящей электронной почты.

Тут запись DNS будет выглядеть так:

Type

Host

Value

TTL

v=spf1 a mx include:relayer_name -all

- relayer_name — имя необязательного внешнего почтового сервера-ретранслятора (смотрите ниже). Если не нужно — убирается вместе с «include:».

- TTL (время жизни) имеет то же значение, что и в предыдущем разделе.

Можно использовать удобный онлайн-генератор записи SPF.

Дополнительные записи DNS

Некоторые поля не обязательны, но желательно иметь.

- DMARC

Запись доменной проверки подлинности сообщений, отчетов и соответствия (DMARC) позволяет собственному почтовому серверу декларировать политику того, как другие почтовые серверы должны реагировать на недостоверные сообщения от него. - BIMI

Индикаторы бренда для идентификации сообщений (BIMI) — это новый стандарт, созданный для того, чтобы упростить отображение логотипа рядом с сообщением. Кроме того, BIMI предназначен для предотвращения мошеннических электронных писем и улучшения доставки. - TLS-RPT

TLS-отчетность (TLS-RPT) дает ежедневные сводные отчеты с информацией о электронных письмах, которые не зашифровываются и не доставляются. - MTA-STS

Строгая транспортная безопасность агента пересылки почты (MTA-STS) — это новый стандарт, направленный на повышение безопасности SMTP, позволяя доменным именам выбирать строгий режим безопасности транспортного уровня, требующий аутентификации и шифрования.

Все эти записи кроме MTA-STS могут быть созданы с помощью Power DMARC Toolbox. Конфигурация MTA-STS похожа на Google, также описывалась на habr, и, наконец, может быть проверена с помощью Hardenize.

Выбор и запуск приложения почтового сервера

Конечно, хостинг должен позволять устанавливать программное обеспечение. Можно использовать любое подходящее приложение для почтового сервера. Например, есть бесплатный hMailServer для Windows, который предоставляет все необходимые функции с минимальным использованием ресурсов. Для систем на базе UNIX существует множество бесплатных почтовых серверов, таких как Exim Internet Mailer или iRedMail.

Если вы знаете ещё хорошие программы, то поделитесь ими в комментариях. Подробный обзор выбора такого программного обеспечения, конечно, заслуживает отдельной статьи.

Инициализация

Когда программное обеспечение выбрано и установлено, самое время его настроить.

- Домен и пользователи

Нужно добавить домен и начальный набор пользователей почтового сервера. - Безопасность

Чтобы обеспечить соответствующий уровень безопасности, мы должны добавить сертификат SSL для домена. Конфигурацию SSL можно проверить здесь. - Подпись сообщений

Далее, следует настроить DKIM. Нужно указать полученные выше приватный ключ и селектор. Кроме того, методы заголовка и тела должны быть установлены на «расслабленный», алгоритм подписи должен быть установлен на «SHA256», иначе на некоторых SMTP серверах не проходит проверка (например, google). - Защита от спама

Наконец, нужно настроить антиспам-проверку специальными узлами черных списков, такими как spamhaus.org, чтобы защитить пользователей почтового сервера от нежелательных сообщений.

Протоколы электронной почты

Нужно настроить три протокола электронной почты, которые необходимы для её отправки и получения.

SMTP

SMTP используется для приема входящей и исходящей почты с/на другие почтовые серверы. И это позволяет пользователям домена отправлять свои сообщения.

- 25 порт

Этот порт необходим для управления входящими подключениями от других почтовых серверов. Метод безопасности следует установить в STARTTLS. - 587 порт

Он нужен для почтовых клиентов собственного почтового сервера. Метод безопасности следует установить в STARTTLS. - 465 порт

Он не является официальным и может потребоваться для старых почтовых клиентов. И метод безопасности следует установить в SSL/TLS.

POP3, IMAP

POP3 и IMAP используются отдельными почтовыми клиентами, такими как Outlook на ПК или любой почтовый клиент на мобильных телефонах. Это позволяет пользователям домена управлять своими сообщениями.

Порт 993 следует использовать для защищенных соединений IMAP, а порт 995 — для POP3. Для обеспечения совместимости с большинством клиентов метод безопасности следует установить в SSL/TLS (не STARTTLS).

Также можно настроить порты 143 для IMAP и 110 для POP3, но они не шифруются и сейчас их уже мало кто использует.

Проверка

Итак, когда все настроено, нужно протестировать почтовый сервер, отправив письмо кому-нибудь из списка пользователей. Кроме того, в некоторых почтовых приложениях есть функция самодиагностики (см. ниже пример от hMailServer).

Теперь пора проверить отправку на внешний адрес.

Аккаунт Gmail.com

Если есть учетная запись Gmail.com (что наверняка), можно отправить тестовое письмо на свой адрес Gmail. Затем открываем свою электронную почту в браузере и нажимаем «Показать подробности».

Если есть «подписано: домен», подпись DKIM настроена правильно. Если есть «отправлено по почте: домен», SPF в порядке.

Также, можно убедиться в оригинальных заголовках, что статус проверки пройден.

Также, в Outlook можно видеть те же заголовки в свойствах сообщения.

Специальные онлайн-сервисы

Существует множество онлайн-сервисов, которые могут проверять отправку электронной почты. Ниже приведены некоторые из них.

- AppMailDev

Этот сервис позволяет тестировать конфигурацию почтового сервера, такую как DKIM и SPF, отправляя электронное письмо на указанный сгенерированный почтовый адрес. Нужно просто следовать инструкциям на экране и результаты теста будут отображены там же. - DKIMValidator

Предоставляет те же функции, что и предыдущая служба. Результаты тестирования будут отправлены на адрес отправителя. - HAD Email Auth Tester

Чтобы проверить отправку сообщения здесь, нужно отправить специальное сообщение на tester@email-test.had.dnsops.gov. Результаты тестирования будут отправлены на адрес отправителя. - PowerDMARC

Этот сервис предоставляет только облегченную проверку всех атрибутов, но у него есть удобные инструменты, указанные в ссылках выше.

Итак, если всё настроено правильно, но сервер присутствует в чёрных списках спама, нужно внести его в белый список.

Добавление почтового сервера в белые списки

Итак, если всё вышеперечисленное настроено правильно, другие почтовые серверы по-прежнему могут отмечать сообщения как спам и отклонять их. Это бывает, когда IP (или его диапазон) домена попадает в какой-то черный список. Чаще всего причиной этого является использование соседних IP-адресов для рассылки спам-сообщений.

Внесение в белый список в публичных источниках

Итак, сначала проверим IP (и, если необходимо, домен) онлайн на наличие в каких-либо черных списках. Его можно проверить в любом онлайн-чекере, который можно найти через поиск. Например, MXToolBox проверяет самые популярные черные списки. Также, multirbl.valli.org показывает много источников черного списка и доверие к каждому из них.

Затем нужно последовательно просмотреть каждый элемент в результатах и прочитать рекомендации о том, как внести IP-адрес в белый список в конкретном источнике черного списка. Но не все из них могут позволить это сделать бесплатно, например, немецкий UCEPROTECT®-Network.

Внесение в белый список определенных почтовых серверов

Некоторые серверы, такие как Outlook, имеют свои собственные черные списки. Проверка проста — приложение почтового сервера уведомит о неудачной доставке в почтовом клиенте. Большинство почтовых серверов предоставляют в ответе URL-адреса разблокировки. Таким образом, нужно открыть такой URL и следовать инструкциям, например, как этот.

Обход черных списков

Если какой-то официальный черный список не разрешает добавление в исключения или когда-нибудь почта перестает отправляться на определенный домен — можно использовать внешние службы ретрансляции SMTP. Они позволяют использовать их в качестве шлюзов (или прокси) при отправке почты.

- MailerSend

Один из самых дешевых — позволяет бесплатно отправлять 20 тысяч писем в месяц и имеет низкую стоимость дополнительной отправки. Но есть особенность: поля CC и BCC пока не поддерживаются. - SendInBlue

Это еще один хороший сервис, который позволяет бесплатно отправлять 9 тысяч писем в месяц с лимитом 200 в день. Но есть нюансы: встроенное отслеживание электронной почты нельзя отключить и высоковатая цена сверх бесплатного лимита.

В каждой службе нужно зарегистрироваться и получить подтверждение почтового домена. После подтверждения, каждый из них дает указания на то, что должно быть настроено для DNS (DKIM, SPF и DMARK) и почтового приложения (адрес сервера ретрансляции SMTP, порт и учетные данные).

Заключение

Итак, теперь можно использовать все преимущества выделенного почтового сервера. Надеюсь, что этот материал поможет наиболее эффективно достичь поставленной цели. Если есть какие-либо вопросы или предложения по этой теме, буду рад обсудить в комментариях.

Яндекс.Почта для домена: преимущества и правила настройки

Яндекс.Почта для домена является популярной услугой для бизнеса разных масштабов, хотя может быть полезна и для личного пользования. Такой вид коммуникации сильно упрощает взаимодействие сотрудников и отделов компании, к тому же снижается риск заспамленности ящиков.

Создание и настройка такой почты – несложные процессы, однако имеющие свои нюансы. В нашей статье мы расскажем, как устроен сервис Яндекс.Почта для доменов, как ее создать и настроить, а также разберемся в ее преимуществах и возможностях.

Понятие и функции Яндекс.Почты для домена

Речь идет о специальной услуге, суть которой состоит в создании корпоративных почтовых аккаунтов используя серверы компании Yandex. Подобный e-mail выглядит так: имя почты@доменное имя сайта. Ограничений Яндекс-почты для домена существует не так много, к примеру, это заданное по умолчанию количество почтовых аккаунтов (не более 1000).

И услуга доступна только для адресов, принадлежащих различным доменным зонам. Большой плюс тут в том, что если вы меняете хостинг или арендуете сервер, то почта продолжает работать, как и прежде, без всяких переносов. Все письма тоже сохраняются.

Необходимость в данной услуге может возникнуть, если вам нужно:

- Сформировать корпоративную Яндекс.Почту для домена. Это очень удобно для организации взаимодействия между сотрудниками одной компании. На одном домене допускается формирование до 1000 почтовых аккаунтов, но при необходимости по специальной заявке можно сделать и больше. Есть возможность разместить в интерфейсе почты логотип компании, и установить подходящие вам настройки.

- Подключить личную Яндекс.Почту к собственному сайту, размещенному в подходящей доменной зоне (если такой сайт у вас в этой зоне есть). Тогда у вас появится персональный e-mail-адрес, по которому вы сможете регистрировать почтовые ящики для всех своих знакомых, родственников. Плюс процесс взаимодействия через электронную почту станет дополнительной рекламой для вашего веб-ресурса.

- Предоставить возможность посетителям регистрировать тут свои почтовые ящики. Пользователи это непременно оценят, и круг вашей постоянной аудитории обязательно расширится. После подключения своего домена к Яндекс.Почте, вы получаете в бесплатное пользование отдельный хостинг. А посетители в момент регистрации на вашем ресурсе смогут указывать e-mail с вашим же доменным именем. Еще приятный момент: на главной странице ресурса можно разместить виджет, по которому пользователь будет отличать полученные письма.

Преимущества Яндекс.Почты

Вообще, очень многие мелкие и средние компании, у которых есть свои сайты, предпочитают пользоваться бесплатными почтовыми сервисами вроде @mail.ru, @rambler.ru, @gmail.com.

Это вполне надежные и удобные в работе сервисы, которые к тому же постоянно совершенствуют свои возможности, однако, если сравнивать с Яндекс.Почтой, то у них найдется целый ряд недостатков:

- Обратите внимание, большая часть ящиков там названа примерно так: dima93@…, irina_888@…, или это куча иных букв, символов, подчеркиваний. Почему? Да потому что практически все короткие и лаконичные имена уже давно заняты. Поэтому на бесплатном сервисе вряд ли вам удастся назвать почту так, как хочется.

- Если вам необходимо рассылать много писем, ваши отправления очень быстро обозначатся пометкой «СПАМ» (с большой долей вероятности). В случае с корпоративной почтой такое случается гораздо реже.

- Почта вида ВашеИмя@ВашаОрганизация смотрится весьма солидно на визитках, бланках, на сайте или даже просто написанная вручную. И совсем иначе выглядит адрес типа ВашеИмя ЦифрыЗнакиСимволы@mail.ruили иной бесплатный почтовый ящик.

Узнай, какие ИТ — профессии

входят в ТОП-30 с доходом

от 210 000 ₽/мес

Павел Симонов

Исполнительный директор Geekbrains

Команда GeekBrains совместно с международными специалистами по развитию карьеры подготовили материалы, которые помогут вам начать путь к профессии мечты.

Подборка содержит только самые востребованные и высокооплачиваемые специальности и направления в IT-сфере. 86% наших учеников с помощью данных материалов определились с карьерной целью на ближайшее будущее!

Скачивайте и используйте уже сегодня:

Павел Симонов

Исполнительный директор Geekbrains

Топ-30 самых востребованных и высокооплачиваемых профессий 2023

Поможет разобраться в актуальной ситуации на рынке труда

Подборка 50+ бесплатных нейросетей для упрощения работы и увеличения заработка

Только проверенные нейросети с доступом из России и свободным использованием

ТОП-100 площадок для поиска работы от GeekBrains

Список проверенных ресурсов реальных вакансий с доходом от 210 000 ₽

Получить подборку бесплатно

Уже скачали 25868

Корпоративная почта со своим доменом на Яндекс, в свою очередь обладает внушительным перечнем достоинств:

- лаконичное название почтового ящика типа ВашеИмя@Ваша Организация.ru (.com, .edu, .biz, .xxx или иной домен);

- в ящике можно хранить сколько угодно писем, его объем не ограничен;

- заранее встроен антивирус, за который не нужно отдельно платить. Система на автомате сканирует всю входящую корреспонденцию, и вирусы из нее попасть в компьютер не могут;

- у Яндекс.Почты очень удобный интерфейс, с целым набором тем, которые можно по желанию менять;

- вход в почту возможен с любого устройства, где есть интернет-подключение;

- доступно использование протоколов POP3 и IMAP;

- в системе есть настраиваемый умный СПАМ-фильтр;

- обширный инструментарий для управления почтой домена на Яндекс. Тут можно просматривать и прослушивать вложения, сортировать и группировать письма, ставить метки, выгружать прикрепленные файлы одним архивом;

- место сохранения почты – серверы Яндекса, то есть, корреспонденция не захламляет хостинг;

- есть доступ к Яндекс.Календарю. Тут можно запланировать необходимое событие, к примеру, «Совещание», указать для него дату, время, перечислить участников. После этого система разошлет им сообщения, где укажет все данные по предстоящему мероприятию.

- объём памяти Яндекс.Диска – 10 Гб. Тут уместится всё, что вам нужно, перебрасывать информацию на флешку (и волноваться о том, чтобы случайно ее где-нибудь не оставить) больше не нужно.

Принцип работы Яндекс.Почты для доменов

Функционал Яндекс.Почты для доменов с течением времени постоянно совершенствовался. Появилась интеграция с книгой контактов, возможности создавать списки рассылок, импортировать почту со старых серверов. Добавилась поддержка jabber-сервера и ещё внешний API, позволяющий автоматизировать запросы. То есть, стороннему пользователю с другого сайта (на котором он авторизован) не нужно заново проходить авторизацию, чтобы попасть в Яндекс.Почту для доменов. Благодаря API такой беспарольный вход теперь возможен.

Для того чтобы начать работу, нужно сначала подключить домен к почте Яндекс, и убедиться в том, что админ и владелец домена – это одно и то же лицо. Иногда домен «слетает», то есть, отключается на уровне DNS. Тогда для того, чтобы подтвердить его статус и право владения им, применяется система очередей проверок. Это, как правило, набор очередей проверок в реляционной СУБД с задействием нескольких серверов хранилища. Все это в сочетании с кластером распределенных блокировок на базе MongoDB.

Во избежание перегруза серверов (с сайтами доменов и DNS-серверами зон), интервалы между проверками постепенно увеличиваются (от пяти минут до 24 часов). Статусы доменов проверяются примерно каждые четыре часа, то есть, с одинаковыми интервалами. Это облегчает работу воркеров очередей проверок. После подтверждения домена, администратор получает доступ к функционалу, то есть, может создавать ящики.

Во избежание множества ошибок, для Яндекса разработан внутренний API ПДД, доступный для использования и другими элементами Яндекса, что ценно с точки зрения обмена информацией. Один из подобных элементов, например – это публичный API Яндекс.Почты для доменов. Запросы на публичный API передаются в универсальные запросы внутреннего API. Вызов на методы внутреннего API идет и в результате любых манипуляций в веб-интерфейсе ПДД.