У вас большие запросы!

Точнее, от вашего браузера их поступает слишком много, и сервер VK забил тревогу.

Эта страница была загружена по HTTP, вместо безопасного HTTPS, а значит телепортации обратно не будет.

Обратитесь в поддержку сервиса.

Вы отключили сохранение Cookies, а они нужны, чтобы решить проблему.

Почему-то страница не получила всех данных, а без них она не работает.

Обратитесь в поддержку сервиса.

Вы вернётесь на предыдущую страницу через 5 секунд.

Вернуться назад

У вас большие запросы!

Точнее, от вашего браузера их поступает слишком много, и сервер VK забил тревогу.

Эта страница была загружена по HTTP, вместо безопасного HTTPS, а значит телепортации обратно не будет.

Обратитесь в поддержку сервиса.

Вы отключили сохранение Cookies, а они нужны, чтобы решить проблему.

Почему-то страница не получила всех данных, а без них она не работает.

Обратитесь в поддержку сервиса.

Вы вернётесь на предыдущую страницу через 5 секунд.

Вернуться назад

BitLocker overview

BitLocker is a Windows security feature that provides encryption for entire volumes, addressing the threats of data theft or exposure from lost, stolen, or inappropriately decommissioned devices.

Practical applications

Data on a lost or stolen device is vulnerable to unauthorized access, either by running a software-attack tool against it, or by transferring the device’s hard drive to a different device. BitLocker helps mitigate unauthorized data access by enhancing file and system protections, rendering data inaccessible when BitLocker-protected devices are decommissioned or recycled.

BitLocker and TPM

BitLocker provides maximum protection when used with a Trusted Platform Module (TPM), which is a common hardware component installed on Windows devices. The TPM works with BitLocker to ensure that a device hasn’t been tampered with while the system is offline.

In addition to the TPM, BitLocker can lock the normal startup process until the user supplies a personal identification number (PIN) or inserts a removable device that contains a startup key. These security measures provide multifactor authentication and assurance that the device can’t start or resume from hibernation until the correct PIN or startup key is presented.

On devices that don’t have a TPM, BitLocker can still be used to encrypt the operating system drive. This implementation requires the user to either:

- use a startup key, which is a file stored on a removable drive that is used to start the device, or when resuming from hibernation

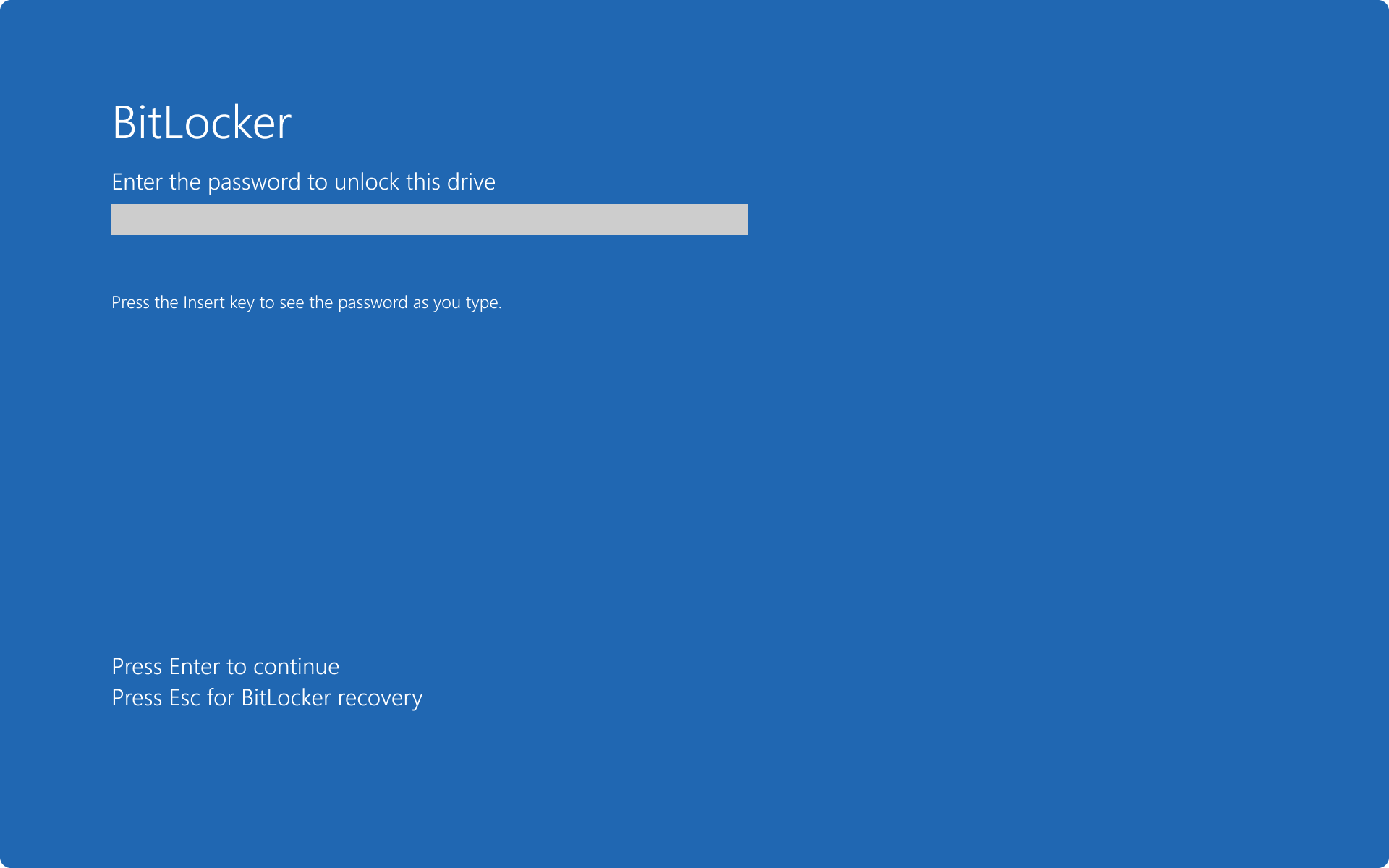

- use a password. This option isn’t secure since it’s subject to brute force attacks as there isn’t a password lockout logic. As such, the password option is discouraged and disabled by default

Both options don’t provide the preboot system integrity verification offered by BitLocker with a TPM.

BitLocker preboot screen with startup key:

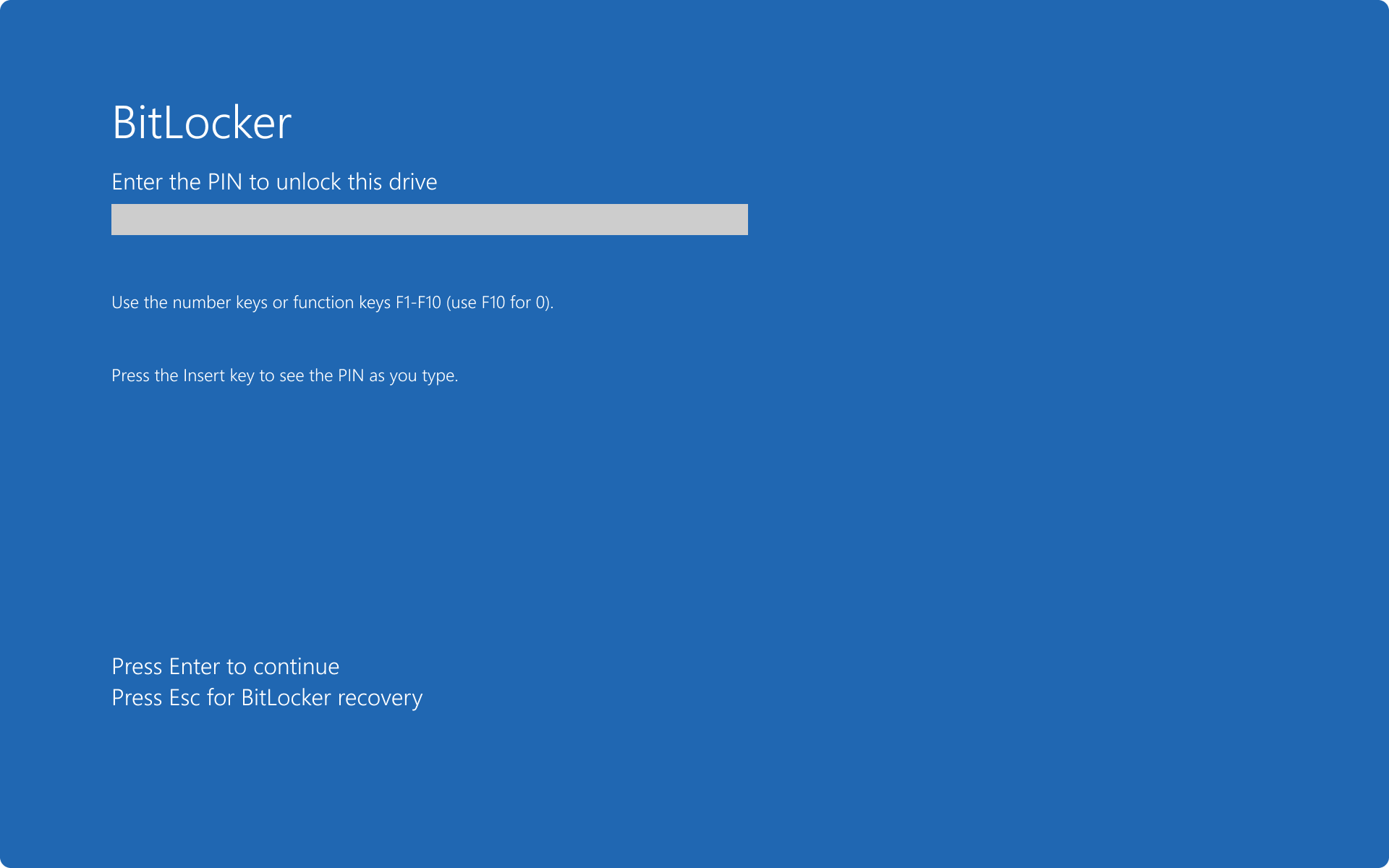

BitLocker preboot screen with PIN:

BitLocker preboot screen with password:

System requirements

BitLocker has the following requirements:

- For BitLocker to use the system integrity check provided by a TPM, the device must have TPM 1.2 or later versions. If a device doesn’t have a TPM, saving a startup key on a removable drive is mandatory when enabling BitLocker

- A device with a TPM must also have a Trusted Computing Group (TCG)-compliant BIOS or UEFI firmware. The BIOS or UEFI firmware establishes a chain of trust for the preboot startup, and it must include support for TCG-specified Static Root of Trust Measurement. A computer without a TPM doesn’t require TCG-compliant firmware

- The system BIOS or UEFI firmware (for TPM and non-TPM devices) must support the USB mass storage device class, and reading files on a USB drive in the preboot environment

Note TPM 2.0 is not supported in Legacy and Compatibility Support Module (CSM) modes of the BIOS. Devices with TPM 2.0 must have their BIOS mode configured as native UEFI only. The Legacy and CSM options must be disabled. For added security, enable the secure boot feature. Installed operating system on hardware in Legacy mode stops the OS from booting when the BIOS mode is changed to UEFI. Use the tool mbr2gpt.exe before changing the BIOS mode, which prepares the OS and the disk to support UEFI.

- The operating system drive (or boot drive) contains the OS and its support files. It must be formatted with the NTFS file system

- The system drive contains files required to boot, decrypt, and load the operating system. BitLocker isn’t enabled on this drive. For BitLocker to work, the system drive:

- must not be encrypted

- must differ from the operating system drive

- must be formatted with the FAT32 file system on computers that use UEFI-based firmware, or with the NTFS file system on computers that use BIOS firmware

- it’s recommended that to be approximately 350 MB in size. After BitLocker is turned on, it should have approximately 250 MB of free space

When installed on a new device, Windows automatically creates the partitions that are required for BitLocker.

If the drive was prepared as a single contiguous space, BitLocker requires a new volume to hold the boot files. BdeHdCfg.exe can create the volume. For more information about using the tool, see Bdehdcfg in the Command-Line Reference.

When installing the BitLocker optional component on a server, the Enhanced Storage feature must be installed. The feature is used to support hardware encrypted drives.

Windows edition and licensing requirements

The following table lists the Windows editions that support BitLocker enablement:

Windows Pro Windows Enterprise Windows Pro Education/SE Windows Education Yes Yes Yes Yes BitLocker enablement license entitlements are granted by the following licenses:

Windows Pro/Pro Education/SE Windows Enterprise E3 Windows Enterprise E5 Windows Education A3 Windows Education A5 Yes Yes Yes Yes Yes For more information about Windows licensing, see Windows licensing overview.

Licensing requirements for BitLocker enablement are different from the licensing requirements for BitLocker management. To learn more, review the how-to guide: configure BitLocker.

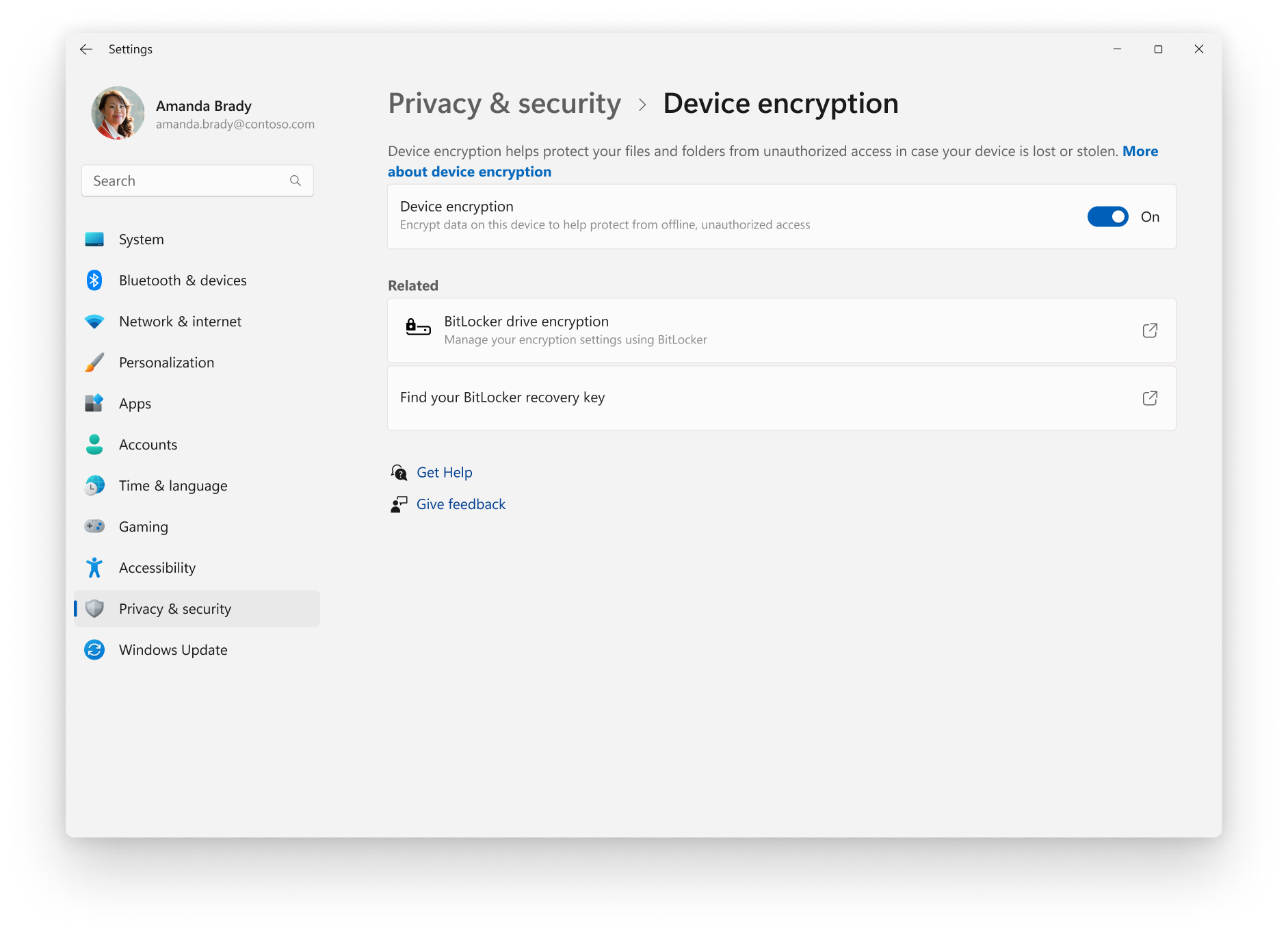

Device encryption

Device encryption is a Windows feature that provides a simple way for some devices to enable BitLocker encryption automatically. Device encryption is available on all Windows versions, and it requires a device to meet either Modern Standby or HSTI security requirements. Device encryption can’t have externally accessible ports that allow DMA access.

Device encryption encrypts only the OS drive and fixed drives, it doesn’t encrypt external/USB drives.

Unlike a standard BitLocker implementation, device encryption is enabled automatically so that the device is always protected. When a clean installation of Windows is completed and the out-of-box experience is finished, the device is prepared for first use. As part of this preparation, device encryption is initialized on the OS drive and fixed data drives on the computer with a clear key that is the equivalent of standard BitLocker suspended state. In this state, the drive is shown with a warning icon in Windows Explorer. The yellow warning icon is removed after the TPM protector is created and the recovery key is backed up.

- If the device is Microsoft Entra joined or Active Directory domain joined, the clear key is removed once the recovery key is successfully backed up to Microsoft Entra ID or Active Directory Domain Services (AD DS). The following policy settings must be enabled for the recovery key to be backed up: Choose how BitLocker-protected operating system drives can be recovered

- For Microsoft Entra joined devices: the recovery password is created automatically when the user authenticates to Microsoft Entra ID, then the recovery key is backed up to Microsoft Entra ID, the TPM protector is created, and the clear key is removed

- For AD DS joined devices: the recovery password is created automatically when the computer joins the domain. The recovery key is then backed up to AD DS, the TPM protector is created, and the clear key is removed

Device encryption uses the XTS-AES 128-bit encryption method, by default. In case you configure a policy setting to use a different encryption method, you can use the Enrollment Status Page to avoid the device to begin encryption with the default method. BitLocker has a logic that doesn’t start encrypting until the end of OOBE, after the Enrollment Status Page device configuration phase is complete. This logic gives a device enough time to receive the BitLocker policy settings before starting encryption.

If a different encryption method and/or cipher strength is needed but the device is already encrypted, it must first be decrypted before the new encryption method and/or cipher strength can be applied. After the device is decrypted, you can apply different BitLocker settings.

If a device doesn’t initially qualify for device encryption, but then a change is made that causes the device to qualify (for example, by turning on Secure Boot), device encryption enables BitLocker automatically as soon as it detects it.

You can check whether a device meets requirements for device encryption in the System Information app ( msinfo32.exe ). If the device meets the requirements, System Information shows a line that reads:

Item Value Device Encryption Support Meets prerequisites Difference between BitLocker and device encryption

- Device encryption turns on BitLocker automatically on device encryption-qualifying devices, with the recovery key automatically backed up to Microsoft Entra ID, AD DS, or the user’s Microsoft account

- Device encryption adds a device encryption setting in the Settings app, which can be used to turn device encryption on or off

- The Settings UI doesn’t show device encryption enabled until encryption is complete

If device encryption is turned off, it will no longer automatically enable itself in the future. The user must enable it manually in Settings

Disable device encryption

It’s recommended to keep device encryption on for any systems that support it. However, you can prevent the automatic device encryption process by changing the following registry setting:

Path Name Type Value HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Control\BitLocker PreventDeviceEncryption REG_DWORD 0x1 For more information about device encryption, see BitLocker device encryption hardware requirements.

Next steps

Learn about technologies and features to protect against attacks on the BitLocker encryption key:

Контрмеры BitLocker

Windows использует аппаратные решения и функции безопасности, которые защищают ключи шифрования BitLocker от атак. Эти технологии включают доверенный платформенный модуль (TPM),безопасную загрузку и измеряемую загрузку.

Защита перед запуском

Перед запуском Windows необходимо использовать функции безопасности, реализованные в составе оборудования и встроенного ПО устройства, включая TPM и безопасную загрузку:

- TPM — это микросхема, предназначенная для предоставления основных функций, связанных с безопасностью, в первую очередь с использованием ключей шифрования. BitLocker привязывает ключи шифрования к TPM, чтобы гарантировать, что устройство не было изменено, пока система находится в автономном режиме. Дополнительные сведения о доверенном платформенный модуле см. в разделе Доверенный платформенный модуль.

- Единый расширяемый интерфейс встроенного ПО (UEFI) — это программируемая загрузочная среда, которая инициализирует устройства и запускает загрузчик операционной системы. Спецификация UEFI определяет процесс проверки подлинности для выполнения встроенного ПО, называемый безопасной загрузкой.

- Безопасная загрузка блокирует ненадежные встроенное ПО и загрузчики (подписанные или неподписанные) от запуска в системе. По умолчанию BitLocker обеспечивает защиту целостности для безопасной загрузки, используя измерение PCR доверенного платформенного модуля[7]. Несанкционированное встроенное ПО EFI, загрузочное приложение EFI или загрузчик не могут запуститься и получить ключ BitLocker

Атаки BitLocker и сброса

Чтобы защититься от вредоносных атак сброса, BitLocker использует защиту от атак TCG Reset, также известную как mor bit (запрос на перезапись памяти), перед извлечением ключей в память.

Политики безопасности

Предварительная проверка подлинности и политики DMA обеспечивают дополнительную защиту BitLocker.

Предварительная проверка подлинности

Предварительная проверка подлинности с помощью BitLocker может потребовать использования пользовательских входных данных, таких как ПИН-код, ключ запуска или и то, и другое, для проверки подлинности перед тем, как сделать содержимое системного диска доступным.

BitLocker обращается к ключам шифрования и сохраняет их в памяти только после завершения предварительной проверки подлинности. Если Windows не удается получить доступ к ключам шифрования, устройство не сможет читать или редактировать файлы на системном диске. Единственным вариантом обхода предварительной проверки подлинности является ввод ключа восстановления.

Предварительная проверка подлинности предназначена для предотвращения загрузки ключей шифрования в системную память без предоставления доверенным пользователем другого фактора проверки подлинности. Эта функция помогает предотвратить атаки DMA и повторного использования памяти.

На устройствах с совместимым TPM диски операционной системы, защищенные BitLocker, можно разблокировать четырьмя способами:

- Только TPM: этот параметр не требует взаимодействия с пользователем для разблокировки и предоставления доступа к диску. Если проверка доверенного платформенного модуля выполнена успешно, процесс входа пользователя будет таким же, как и при стандартном входе. Если TPM отсутствует или изменен или BitLocker обнаруживает изменения в конфигурации BIOS или UEFI, критически важных файлах запуска операционной системы или конфигурации загрузки, BitLocker переходит в режим восстановления. Затем пользователь должен ввести пароль восстановления, чтобы восстановить доступ к данным. Этот вариант более удобен для входа, но менее безопасен, чем другие параметры, для которых требуется дополнительный фактор проверки подлинности.

- TPM с ключом запуска: помимо защиты, которую предоставляет только TPM, часть ключа шифрования хранится на USB-устройстве флэш-памяти, называемом ключом запуска. Доступ к данным на зашифрованном томе невозможно получить без ключа запуска

- TPM с ПИН-кодом: в дополнение к защите, которую предоставляет TPM, BitLocker требует, чтобы пользователь вводила ПИН-код. Доступ к данным на зашифрованном томе невозможно получить без ввода ПИН-кода. TTPM также имеют защиту от ударов , которая предназначена для предотвращения атак методом подбора, пытающихся определить ПИН-код.

- TPM с ключом запуска и ПИН-кодом: помимо защиты, которую предоставляет TPM, часть ключа шифрования хранится на USB-устройстве флэш-памяти, а для проверки подлинности пользователя в доверенном платформенный модуль требуется ПИН-код. Эта конфигурация обеспечивает многофакторную проверку подлинности, поэтому в случае потери или кражи USB-ключа его нельзя использовать для доступа к диску, так как также требуется ПИН-код.

Предварительная проверка подлинности с помощью ПИН-кода может устранить вектор атаки для устройств, использующих загрузочный eDrive, так как доступная шина eDrive может позволить злоумышленнику захватить ключ шифрования BitLocker во время запуска. Предварительная проверка подлинности с помощью ПИН-кода также может предотвратить атаки на портЫ DMA в период между разблокировкой диска BitLocker и загрузкой Windows до такой степени, что Windows может задать любые настроенные политики, связанные с портами.

С другой стороны, запросы предварительной проверки подлинности могут быть неудобны для пользователей. Кроме того, пользователи, которые забыли СВОЙ ПИН-код или потеряли ключ запуска, будут лишены доступа к своим данным, пока они не смогут обратиться в службу поддержки своей организации для получения ключа восстановления. Предварительная проверка подлинности также может усложнить обновление автоматических или удаленно администрируемых устройств, так как при перезагрузке или возобновлении режима гибернации необходимо ввести ПИН-код.

Чтобы устранить эти проблемы, можно развернуть BitLocker Network Unlock . Сетевая разблокировка позволяет системам, которые соответствуют требованиям к оборудованию и поддерживают BitLocker с доверенным платформенный платформенный модуль и ПИН-код, загружаться в Windows без вмешательства пользователя. Для этого требуется прямое подключение Ethernet к серверу служб развертывания Windows (WDS).

Защита портов DMA

Важно защитить порты DMA, так как внешние периферийные устройства могут получить несанкционированный доступ к памяти. В зависимости от возможностей устройства существуют различные варианты защиты портов DMA. Дополнительные сведения см. в разделе Параметр политики Отключить новые устройства DMA при блокировке этого компьютера.

Меры противодействия атакам

В этом разделе рассматриваются контрмеры для конкретных типов атак.

Bootkits и rootkits

Физически присутствующий злоумышленник может попытаться установить буткит или программный пакет, подобный rootkit, в цепочку загрузки, пытаясь украсть ключи BitLocker. TPM должен отслеживать эту установку с помощью измерений PCR, и ключ BitLocker не освобождается.

BitLocker защищает от этой атаки по умолчанию.

Пароль BIOS рекомендуется использовать для глубокой защиты на случай, если BIOS предоставляет параметры, которые могут ослабить обещание безопасности BitLocker. Intel Boot Guard и amd Hardware Verified Boot поддерживают более надежные реализации безопасной загрузки, которые обеспечивают дополнительную устойчивость к вредоносным программам и физическим атакам. Intel Boot Guard и amd Hardware Verified Boot являются частью стандартов проверки загрузки платформы для устройств с Windows с высоким уровнем безопасности.

Атаки методом подбора на ПИН-код

Требовать TPM + ПИН-код для защиты от ударов.

Атаки DMA

Файлы подкачки, аварийный дамп и атаки Hyberfil.sys

Эти файлы защищаются на зашифрованном томе по умолчанию, когда BitLocker включен на дисках ОС. Он также блокирует автоматические или вручную попытки перемещения файла подкачки.

Восстановление памяти

Включите безопасную загрузку и обязательно используйте пароль для изменения параметров BIOS. Для сценариев, требующих защиты от этих расширенных атак, настройте TPM+PIN предохранитель, отключите управление резервным питанием, а затем завершите или включите устройство в режим гибернации, прежде чем оно покинет управление авторизованным пользователем.

Параметры питания Windows по умолчанию приводят к переходу устройств в спящий режим при простое. При переходе устройства в спящий режим запущенные программы и документы сохраняются в памяти. Когда устройство возобновляет работу из спящего режима, пользователям не требуется повторно выполнять проверку подлинности с помощью ПИН-кода или USB-ключа запуска для доступа к зашифрованным данным. Этот сценарий может привести к возникновению условий, при которых безопасность данных будет скомпрометирована.

Когда устройство в режиме гибернации, диск блокируется. Когда устройство возобновляется из режима гибернации, диск разблокируется. Это означает, что при использовании многофакторной проверки подлинности с помощью BitLocker пользователи должны предоставить ПИН-код или ключ запуска.

Таким образом, организации, использующие BitLocker, могут захотеть использовать режим Гибернации вместо спящего режима для повышения безопасности.

Этот параметр не влияет на режим только TPM, так как он обеспечивает прозрачный пользовательский интерфейс при запуске и при выходе из состояния гибернации.

Обман BitLocker для передачи ключа в несанкционированную операционную систему

Злоумышленник может изменить базу данных конфигурации диспетчера загрузки (BCD), которая хранится в незашифрованном разделе, и добавить точку входа в неподготовленную операционную систему в другом разделе. Во время загрузки код BitLocker гарантирует, что операционная система, в которую передан ключ шифрования, полученный от доверенного платформенного модуля, криптографически проверяется как предполагаемый получатель. Так как такая строгая проверка шифрования уже существует, не рекомендуется хранить хэш таблицы секционирования диска в регистре конфигурации платформы (PCR) 5.

Злоумышленник также может заменить весь диск операционной системы, сохранив оборудование платформы и встроенное ПО, а затем извлечь защищенный blob-объект ключа BitLocker из метаданных раздела ОС жертвы. Затем злоумышленник может попытаться удалить этот blob-объект ключа BitLocker, вызвав API доверенного платформенного модуля из операционной системы под его управлением. Это не может быть выполнено, так как, когда Windows запечатывает ключ BitLocker для доверенного платформенного модуля, она делает это со значением PCR 11, равным 0. Для успешного распаку большого двоичного объекта PCR 11 в TPM должен иметь значение 0. Однако, когда диспетчер загрузки передает управление любому загрузчику (законному или незаконному), он всегда изменяет PCR 11 на значение 1. Так как значение PCR 11 гарантированно будет отличаться после выхода из диспетчера загрузки, злоумышленник не может разблокировать ключ BitLocker.

Контрмеры злоумышленника

В следующих разделах рассматриваются способы устранения рисков для различных типов злоумышленников.

Злоумышленник без особых навыков или с ограниченным физическим доступом

Физический доступ может быть ограничен форм-фактором, который не предоставляет доступ к шинам и памяти. Например, нет внешних портов с поддержкой DMA, нет открытых винтов для открытия корпуса, а память припаивается к основной платы.

Этот злоумышленник возможности не использует разрушительные методы или сложные средства судебной экспертизы оборудования или программного обеспечения.

- Для предварительной проверки подлинности задано значение только TPM (по умолчанию)

Злоумышленник с навыками и длительным физическим доступом

Целевая атака с большим количеством времени; злоумышленник открывает дело, пайку и использует сложное оборудование или программное обеспечение.

- Предварительная загрузка проверки подлинности с доверенным платформенным модулем с защитой ПИН-кода (с сложным буквенно-цифровым ПИН-кодом [расширенный пин-код], чтобы помочь в устранении рисков защиты доверенного платформенного модуля). -И-

- Отключите управление питанием в режиме ожидания и завершите или в режим гибернации устройства, прежде чем оно покинет управление авторизованным пользователем. Эту конфигурацию можно задать с помощью следующих параметров политики:

- Конфигурация> компьютераПолитики>Административные шаблоны>Компоненты> Windows > проводник Показать режим гибернации в меню параметров питания

- Конфигурация> компьютераПолитики>Административные шаблоны>Управление питанием>Параметры спящего режима>

- Разрешить различные режимы сна (S1-S3) при простое компьютера (питание от сети)

- Разрешить различные режимы сна (S1-S3) при простое компьютера (питание от батареи)

Эти параметры не настроены по умолчанию.

В некоторых системах обход только доверенного платформенного модуля может потребовать открытия корпуса и пайки, но это может быть сделано за разумные затраты. Обход доверенного платформенного модуля с защитой ПИН-кода будет стоить дороже и потребует подбора ПИН-кода. Благодаря сложному расширенному ПИН-коду это может быть почти невозможно. Дополнительные сведения о параметре политики см. в статье Разрешение расширенных ПИН-кодов для запуска.

Для безопасных административных рабочих станций рекомендуется:

- использование доверенного платформенного модуля с защитой ПИН-кода

- отключение резервного управления питанием

- завершение работы или гибернации устройства, прежде чем оно покинет управление авторизованным пользователем

Дальнейшие действия

Узнайте, как спланировать развертывание BitLocker в организации: